Последствия атак APT-группировок и политических хактивистов могут быть масштабными, причем ущерб проявляется в разных формах — от крупных утечек конфиденциальных данных до прямого вывода из строя объектов инфраструктуры. Мотивация таких групп может быть разной:

- Утечки данных и шпионаж. Кража секретной информации — ключевая мотивация многих кампаний злоумышленников. За 2025 год произошел ряд громких утечек данных в результате целевых взломов. Например, шпионская кампания группы Cloaked Shadow, которая коснулась нескольких предприятий ОПК в России.

- Саботаж и вывод систем из строя. В 2025 году участились случаи деструктивных кибератак на важные объекты, совершаемых именно хактивистами и APT-группировками. Например, APT33 и родственные ей MuddyWater, OilRig и другие связаны с серией атак, включая попытки доступа к КИИ. Ущерб от подобных диверсий исчисляется не только финансовыми потерями (простой предприятий, ремонт оборудования), но и подрывом доверия к безопасности целых отраслей. Кроме того, появляется каскадный эффект: за простоем энергетики следуют остановки заводов, атаки на очистные станции ведут к гуманитарным катастрофам и так далее.

- Финансовые хищения и вымогательство. Многие группировки преследуют несколько целей в рамках одной атаки. Наиболее яркий пример — прогосударственные группировки активно действующие в Азиатском регионе. В 2025 году одна из них похитила рекордный объем криптовалюты на сумму около 2 млрд $, что на 51% больше, чем годом ранее. При этом они получили огромный объем информации о клиентах бирж и их персональные данные.

В ходе таких атак компании и правительства теряют секретные сведения (личные данные, коммерческую тайну, документы), несут прямые финансовые потери, сталкиваются с простоем критически значимых сервисов и даже риском для жизни людей (в случае атак на больницы, энергетику, транспорт).

Каждый из перечисленных эпизодов иллюстрирует широту угроз от APT и хактивистов: кража военных секретов, нарушение работы критически важных объектов, глобальные кампании взлома и годами продолжающийся шпионаж. Учитывая вышеперечисленные факты, вопрос кибербезопасности выходит на стратегический уровень. Опасность, исходящая от группировок, напрямую затрагивает национальную безопасность, экономику и общество, поэтому инвестиции в системы защиты и противодействия этим угрозам являются обоснованной необходимостью.

Чтобы лучше понять характер и масштаб опасности, рассмотрим несколько конкретных инцидентов 2025 года, связанных с APT-группировками и хактивистами:

- Кража военных технологий. В октябре 2025 года прогосударственная группировка Lazarus Group осуществила целевую операцию против по крайней мере трех европейских компаний (производителей беспилотников и оборонных комплектующих). Хакеры рассылали сотрудникам этих фирм письма с предложениями о работе, содержащие ВПО для удаленного доступа. В результате была похищена секретная техническая информация о дронах и производственных процессах. Эти компании являются подрядчиками оборонных ведомств, поэтому утечка несла угрозу военной безопасности.

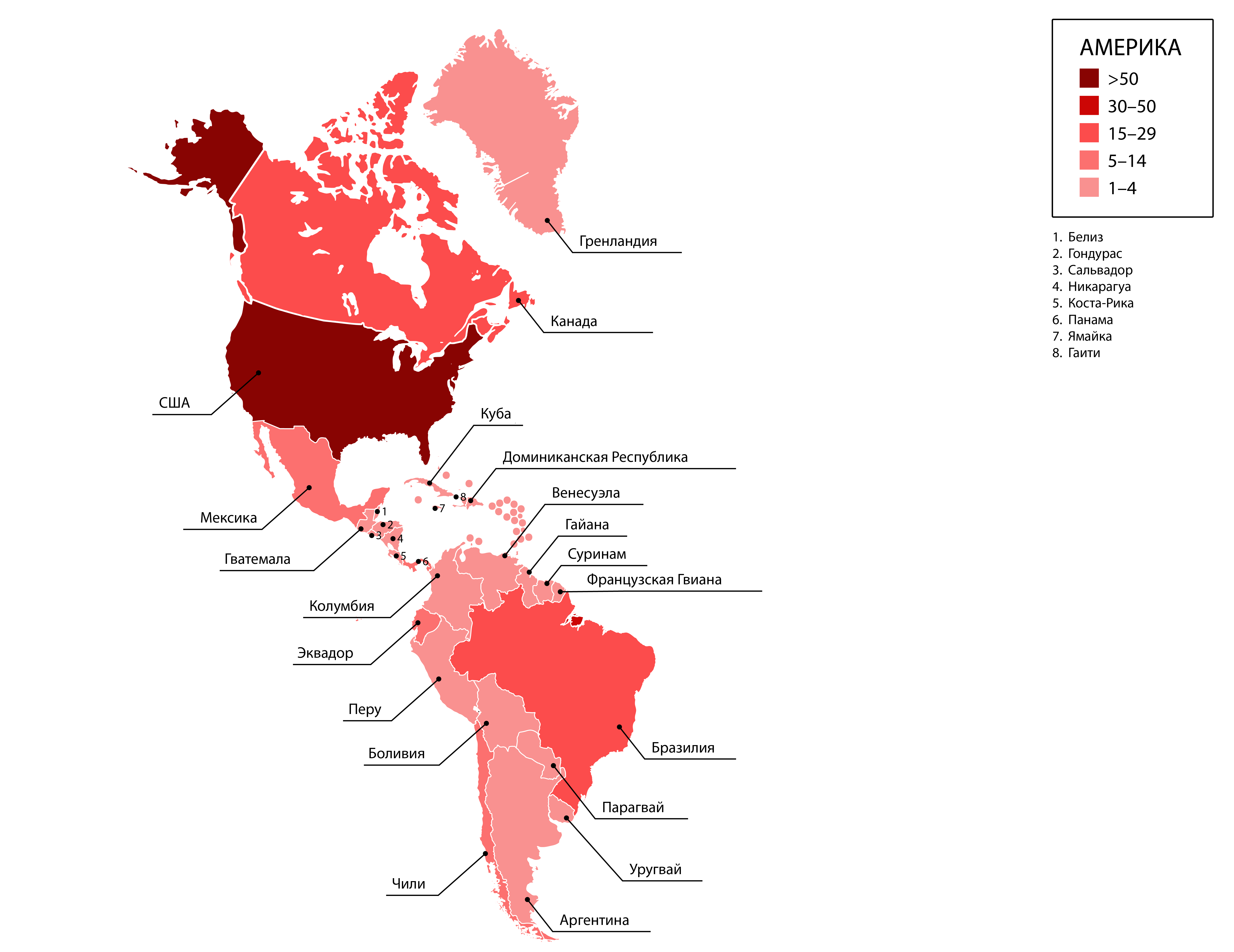

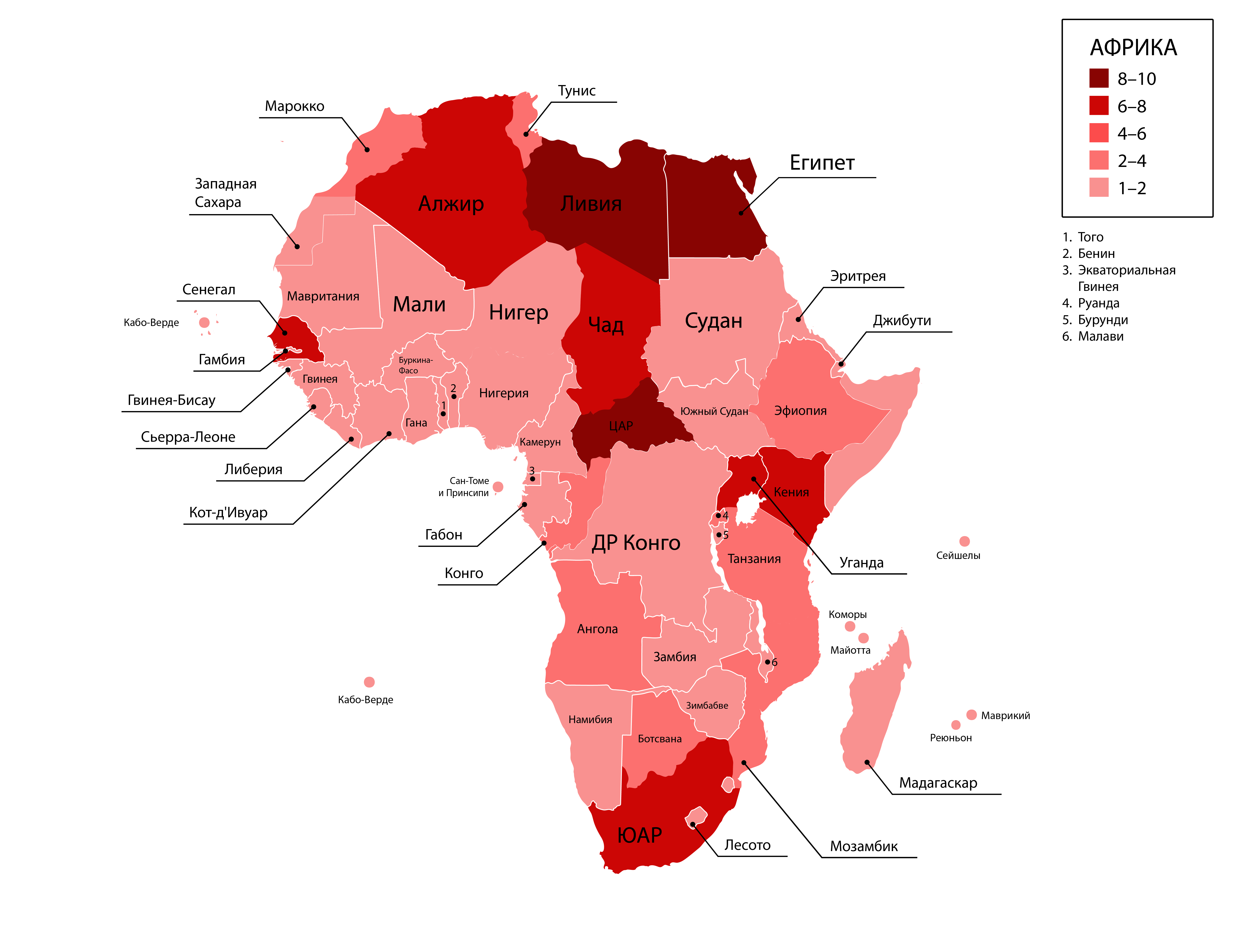

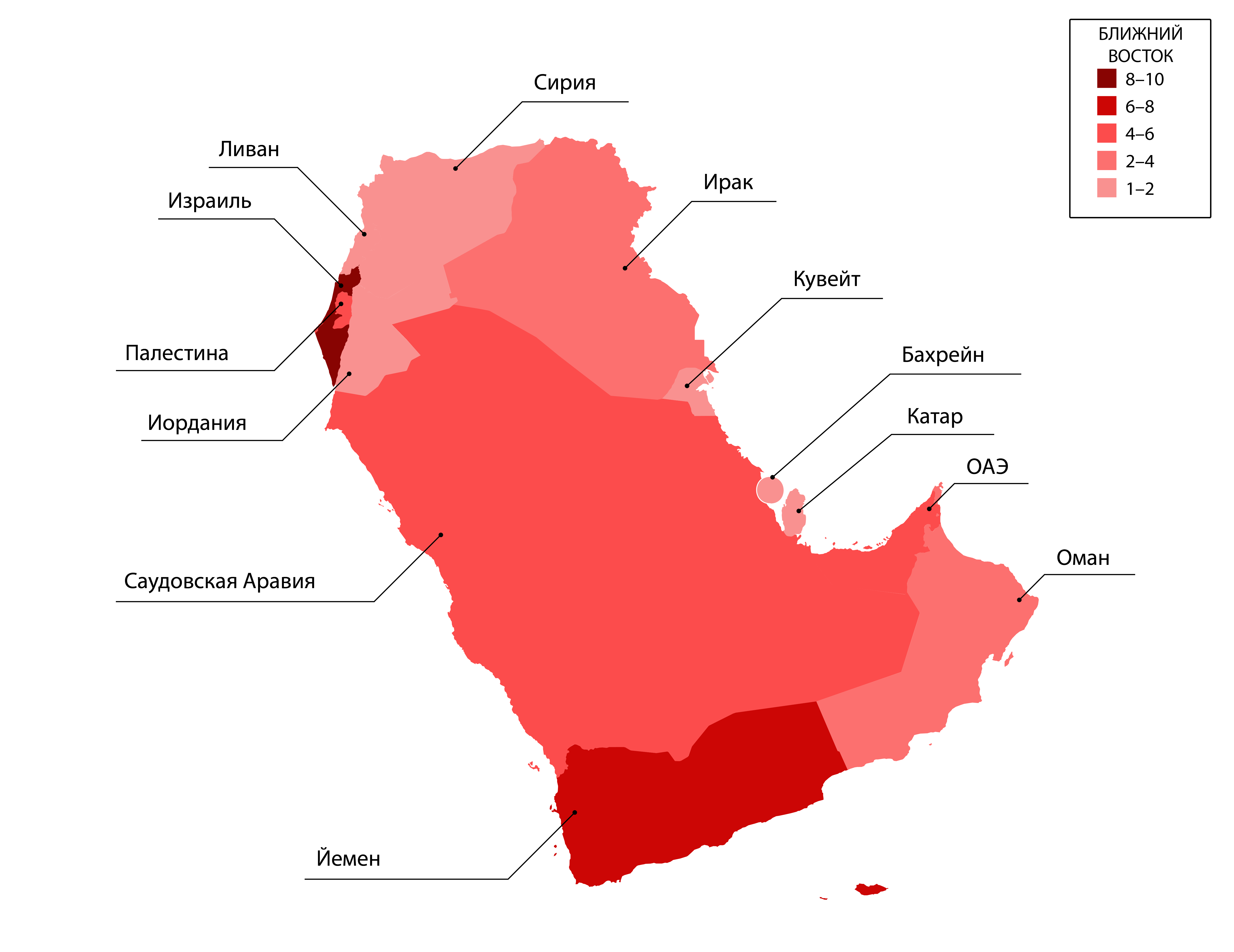

- Уязвимость нулевого дня в ПО (США, Европа, Азия). В 2025 году была выявлена кампания, в ходе которой APT-группы эксплуатировали неизвестную ранее уязвимость ToolShell в корпоративной платформе Microsoft SharePoint. Злоумышленники смогли проникнуть в сети организаций на четырех континентах, в том числе в США: пострадали ключевые государственные агентства. В целом были компрометированы десятки структур в Северной Америке, Европе, Азии и Африке.

- Длительный шпионаж и скрытое присутствие. Группа UNC3886 в 2025 году вела продолжительную скрытую кампанию по проникновению и шпионажу внутри корпоративных и инфраструктурных сетей. В рамках атак кампании Fire Ant злоумышленники компрометировали системы в виртуальных машинах и размещали бэкдоры, что позволило им сохранять доступ и собирать данные на протяжении длительного времени, оставаясь незамеченными в сетях жертв.

Деятельность APT-группировок и хактивистов демонстрирует устойчивую тенденцию: атаки на критически значимую информационную инфраструктуру перестали быть разрозненными эпизодами и все чаще носят системный, долгосрочный и стратегический характер. Современные APT-группы и опытные хактивисты действуют скрытно, используют многоэтапные цепочки компрометации, комбинируют кибершпионаж с саботажем и целенаправленно выбирают объекты, отказ которых способен привести к социальным, экономическим и политическим последствиям.

В условиях эскалации геополитической напряженности и роста интереса государственных группировок и хактивистов к КИИ защита становится не только технической, но и стратегической задачей государств.

Исходя из этого, существует необходимость сформулировать ряд ключевых рекомендаций, направленных на повышение устойчивости организаций и государств к сложным целенаправленным кибератакам.

- Во-первых, организациям всех уровней следует пересмотреть традиционный подход к безопасности. Против высококвалифицированных киберпреступников недостаточно базовых подходов к ИБ. Требуется проактивная стратегия киберзащиты и постоянный мониторинг. Эксперты призывают переходить от реактивной обороны к модели киберустойчивости, которая предполагает непрерывное обнаружение угроз, быстрый отклик на инциденты и способность продолжать функционирование даже под атакой.

- Во-вторых, отмечается, что инвестиции в современные технологии кибербезопасности окупаются предотвращением масштабных инцидентов. Не менее важно развивать возможности threat intelligence — систем сбора и анализа данных о потенциальных атаках. По сути, необходимо заблаговременно узнавать о новых тактиках и инструментах APT-групп и хактивистов, отслеживать их активность в даркнете, обмениваться информацией о выявленных индикаторах компрометации. Киберразведка теперь столь же важна, как и технические средства защиты, поскольку позволяет предупреждать атаки на ранних этапах.

- В-третьих, человеческий фактор и подготовка кадров критически значимы. Многие сложные атаки начинаются с простой уловки вроде фишингового письма. Регулярное обучение сотрудников кибергигиене, имитация атак (пентесты, фишинг-симуляции) и создание культуры безопасности внутри организаций помогают закрыть некоторые пробелы в защите. Кроме того, на государственном уровне назрела потребность в подготовке большего числа специалистов по кибербезопасности, способных противостоять высококвалифицированным киберпреступникам.

Масштаб и опасность APT-активности и политического хактивизма диктуют необходимость серьезных инвестиций в кибербезопасность. Расходы на системы мониторинга, аналитическую разведку угроз и обучение сотрудников куда меньше, чем потенциальный ущерб от крупной кибератаки. Прошлый год наглядно продемонстрировал, что без превентивных мер и модернизации защиты организации рискуют столкнуться с утечками данных, остановкой производств и саботажем критически важных служб. Поэтому вложения в киберзащиту — это не опциональная статья бюджета, а залог стабильной работы и безопасности.

Цели атак таких группировок становятся все более разнообразными. Например, многие прогосударственные группы теперь нацелены не только на объекты критически значимой инфраструктуры, но и на другие организации (торговые сети, объекты спорта и туризма, компании сферы услуг) — на первый план выходит геополитическая атрибуция, а не потенциальный ущерб. Кроме того, участились атаки на объекты здравоохранения и образовательные организации, в ряде случаев пострадали даже университеты.

APT-группировки все чаще уделяют внимание различным событиям, форумам, спортивным соревнованиям и ивентам, особенно если они носят политический характер. В этих случаях саботаж приводит к ущербу международной репутации государства — хозяина мероприятия. Зачастую подобный результат и является мотивацией злоумышленников. Примером может служить киберпреступная активность во время Всемирного экономического форума в Давосе в 2025 году. Во время форума фиксировались фишинговые рассылки, атаки на участников, медиа и подрядчиков, а также попытки компрометации цифровых сервисов, направленные на дискредитацию принимающей стороны и подрыв доверия к ее способности обеспечивать безопасность международных мероприятий.

Важно отметить, что подобные атаки зачастую тесно связаны с геополитическими конфликтами и являются элементами кибервойны. Рост напряженности в мире ведет к эскалации кибератак: APT-группы действуют параллельно с традиционными методами давления и иногда в кооперации с политически мотивированными хактивистами. Мотивация атакующих группировок, включая даже традиционно ориентированные на разведку прогосударственные APT-группы, стремительно трансформируется. Их цели теперь выходят далеко за рамки классического кибершпионажа. Все чаще фиксируются случаи, когда даже государственно аффилированные группировки выкладывают на форумы украденные базы данных с целью нанесения репутационного ущерба жертве — как в случае атак на медиа, политические партии или промышленные компании. Геополитическая напряженность сказалась и на хактивистском сообществе. Группы, которые ранее действовали сугубо из идеологических побуждений, все чаще становятся инструментами информационно-психологических операций, управляемых или координируемых более опытными прогосударственными APT-группами. Примером может служить деятельность группировки Void Manticore, которая в 2025 году демонстрировала сочетание тактик APT-групп и хактивистских методов. Таким образом, деятельность этих групп, ранее работающих независимо, сейчас все больше пересекается.

Кроме того, растет количество эпизодов, в которых группы, ранее не преследовавшие финансовой выгоды, взламывают инфраструктуру для кражи криптовалюты, вымогательства, продажи доступов на подпольных форумах и даже для саботажа производственных систем. Например, группа CyberVolk, которая сочетает элементы хактивизма и финансово мотивированных атак и использует шифровальщики. В 2025 году группа действовала и как идеологически ориентированное хактивистское сообщество, и как финансово мотивированная криминальная структура, требуя выкупы в криптовалюте за расшифровку данных и распространяя политически мотивированные сообщения в своих каналах. Все чаще наблюдается гибридизация деятельности: отвлекающие DDoS-атаки или массовые фишинговые волны хактивистов используются как прикрытие для более скрытных и сложных проникновений с использованием уязвимостей.

Такое сближение тактик и интересов между хактивизмом, APT и киберпреступностью создает более непредсказуемую и сложную угрозу: прежние подходы к защите теряют актуальность, и теперь организациям важно отслеживать не только технические векторы атаки, но и их социально-политический контекст. Кроме того, встает вопрос, к какой категории относить такой тип угроз, когда группа хактивистов выходит на уровень APT-угрозы или действует как прокси прогосударственных групп. Чтобы на него ответить, следует подробнее изучить мотивацию, последствия действий таких групп, а также региональные особенности политических хактивистов.

Таким образом, можно сказать, что граница между опытными хактивистскими группами и АРТ-группировками действительно постепенно стирается в области мотивации и целей атак.