По итогам анализа, проведенного экспертами Positive Technologies, мы анонсируем список уязвимостей, которые отнесли к списку трендовых. Это самые опасные недостатки безопасности, которые уже активно эксплуатируются злоумышленниками или могут быть использованы ими в ближайшее время. Рекомендуем проверить, устранены ли в компании и те трендовые уязвимости, о которых мы писали в предыдущих дайджестах.

Всего в марте к трендовым были отнесены четыре уязвимости — все они обнаружены в продуктах компании Microsoft и имеют высокий уровень опасности. Эксплуатация двух из них — PT-2026-7404 (CVE-2026-21519) и PT-2026-7412 (CVE-2026-21533) —позволяет злоумышленнику повысить привилегии до уровня SYSTEM. Первая была обнаружена в компоненте Desktop Window Manager (DWM)1, вторая — в службах удаленного рабочего стола (Remote Desktop Services, RDS). Успешная эксплуатация двух других уязвимостей — PT-2026-7396 (CVE-2026-21510) в Windows Shell, PT-2026-7400 (CVE-2026-21514) в Microsoft Word — позволяет злоумышленнику обойти меры безопасности и выполнить вредоносное содержимое. Для реализации атаки с использованием этих уязвимостей необходимо взаимодействие с пользователем.

Подробнее о перечисленных уязвимостях, случаях их эксплуатации и способах устранения читайте в дайджесте.

1 Desktop Window Manager (DWM) — композитный оконный менеджер, используемый в операционной системе Windows (начиная с Windows Vista) и предназначенный для визуализации графического интерфейса пользователя с помощью аппаратного ускорения.

Уязвимости в продуктах Microsoft

Уязвимости, описанные ниже, согласно данным The Verge, потенциально затрагивают около миллиарда устройств. Последствия могут коснуться всех пользователей устаревших версий Windows, таких как Windows 7 и Windows 8, а с октября 2025 — и Windows 10.

Уязвимость, связанная с повышением привилегий, в Desktop Window Manager

PT-2026-7404 (CVE-2026-21519, оценка по CVSS — 7,8; высокий уровень опасности)

Уязвимость возникает из-за ошибки type confusion (CWE-843), которая позволяет злоумышленнику с низкими привилегиями повысить их до уровня SYSTEM, воспользовавшись некорректной обработкой ресурсов. Это означает, что в случае успеха преступник может получить полный контроль над уязвимой системой.

Вектор эксплуатации локальный: чтобы использовать недостаток безопасности, атакующему было необходимо получить доступ к уязвимому устройству через вредоносное вложение, эксплуатацию уязвимости, приводящей к удаленному выполнению кода, или путем перемещения внутри периметра.

Специалисты Zero Day Initiative (ZDI) отмечают, что второй месяц подряд в компоненте DWM обнаруживается уязвимость, которая эксплуатируется злоумышленниками. По их словам, это может свидетельствовать о том, что первоначальное исправление не полностью устранило проблему. О предыдущей уязвимости мы рассказывали в февральском дайджесте.

Признаки эксплуатации: Microsoft предупредила, что уязвимость уже используется в реальных атаках. CISA также добавило уязвимость в каталог KEV как активно эксплуатируемую.

Публично доступные эксплойты: нет в открытом доступе.

Уязвимость, связанная с повышением привилегий, в cлужбах удаленного рабочего стола

PT-2026-7412 (CVE-2026-21533, оценка по CVSS — 7,8; высокий уровень опасности)

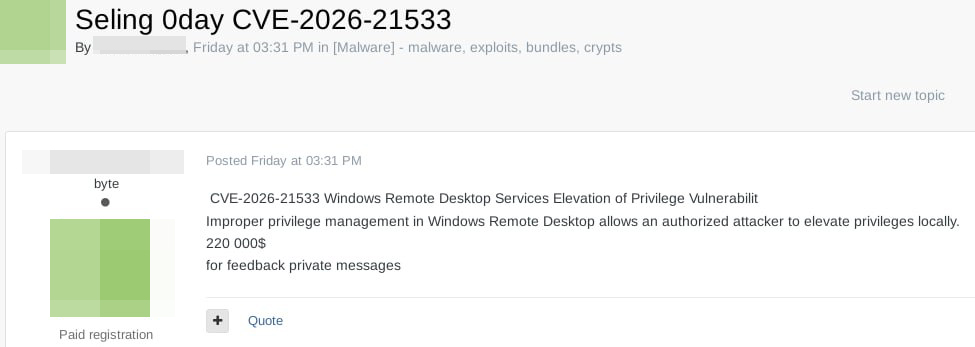

Уязвимость была обнаружена в службах удаленного рабочего стола (Remote Desktop Services, RDS) и связана с некорректным управлением привилегиями (CWE-269): система не ограничивает права должным образом, что может позволить локальному злоумышленнику повысить привилегии до уровня SYSTEM. По словам компании CrowdStrike, чья команда исследователей сообщила об уязвимости, код эксплойта позволяет модифицировать конфигурацию службы RDS и добавлять нового пользователя в группу администраторов.

Имея уровень привилегий SYSTEM, злоумышленник может отключить средства защиты, развернуть дополнительное вредоносное ПО или получить доступ к конфиденциальным или учетным данным, что может привести к полной компрометации домена.

Недавно на одном из теневых форумов появилось объявление о продаже эксплойта для этой уязвимости. Запрашиваемая цена составляет 220 тысяч долларов.

Признаки эксплуатации: исследователи из CrowdStrike обнаружили использование эксплойта в атаках на организации в США и Канаде до публичного раскрытия информации об уязвимости. Компания полагает, что официальное сообщение Microsoft о проблеме, вероятно, побудит злоумышленников и брокеров, обладающих эксплойтом, использовать или монетизировать его в ближайшем будущем. Microsoft также отмечает факты эксплуатации уязвимости. Кроме того, CVE-2026-21533 была добавлена в каталог CISA KEV.

Публично доступные эксплойты: нет в открытом доступе.

Уязвимость, приводящая к удаленному выполнению кода, в Windows Shell

PT-2026-7396 (CVE-2026-21510, оценка по CVSS — 8,8; высокий уровень опасности)

Уязвимость связана с некорректной работой защитных механизмов (CWE-693) и позволяет злоумышленнику обойти меры безопасности SmartScreen и предупреждения Windows Shell. Для успешной эксплуатации требуется взаимодействие с пользователем: необходимо убедить его открыть специально подготовленную вредоносную ссылку или ярлык, после чего система может не показывать привычные окна предостережений и выполнить опасное содержимое.

Признаки эксплуатации: Microsoft отмечает факты эксплуатации уязвимости. CISA также добавило уязвимость в каталог KEV как активно эксплуатируемую.

Публично доступные эксплойты: нет в открытом доступе.

Уязвимость, приводящая к удаленному выполнению кода, в Microsoft Word

PT-2026-7400 (CVE-2026-21514, оценка по CVSS — 7,8; высокий уровень опасности)

Уязвимость PT-2026-7400 затрагивает Microsoft Word и позволяет обходить защиту, связанную с объектами OLE2. Недостаток безопасности связан с использованием ненадежных входных данных при принятии решений в области безопасности (CWE-807), что дает возможность уязвимым компонентам OLE выполняться без надлежащей защиты.

Для успешной эксплуатации уязвимости требуется участие пользователя: используя методы социальной инженерии, злоумышленник может убедить жертву открыть специально подготовленный документ Office. В результате атакующий получит возможность выполнить произвольный код, что повлияет на конфиденциальность, целостность и доступность системы.

При этом Microsoft отмечает, что через область предварительного просмотра в Office эта проблема не эксплуатируется.

Признаки эксплуатации: Microsoft фиксирует факт эксплуатации уязвимости. CISA также добавило уязвимость в каталог KEV как активно эксплуатируемую.

Публично доступные эксплойты: нет в открытом доступе.

2 OLE — это технология связывания и внедрения объектов в Microsoft Windows, которая позволяет добавлять информацию из одного приложения в другое, сохраняя возможность редактировать ее в исходном приложении.

Способ устранения описанных уязвимостей: установить обновления безопасности, которые представлены на официальных страницах Microsoft – CVE-2026-21519, CVE-2026-21533, CVE-2026-21510 и CVE-2026-21514.

Как защититься

Использование популярных продуктов, содержащих трендовые уязвимости, может поставить под угрозу любую компанию. Такие уязвимости наиболее опасны и требуют немедленного исправления. В систему управления уязвимостями MaxPatrol VM информация о подобных угрозах поступает в течение 12 часов с момента их появления, что позволяет вовремя принять меры по устранению и защитить инфраструктуру компании. Не стоит забывать и об исправлении других уязвимостей, которые также могут нанести непоправимый вред организации. Узнавать об актуальных недостатках безопасности можно на странице «Трендовые уязвимости» и на портале dbugs, где аккумулируются данные об уязвимостях в программном обеспечении и оборудовании производителей со всего мира, а также рекомендации вендоров по их устранению.