Каждый год аналитики кибербезопасности фиксируют сотни публикаций баз данных на теневых ресурсах. Однако гораздо реже задается вопрос, кто и как продолжает использовать эти данные спустя месяцы и годы после первоначальной публикации.

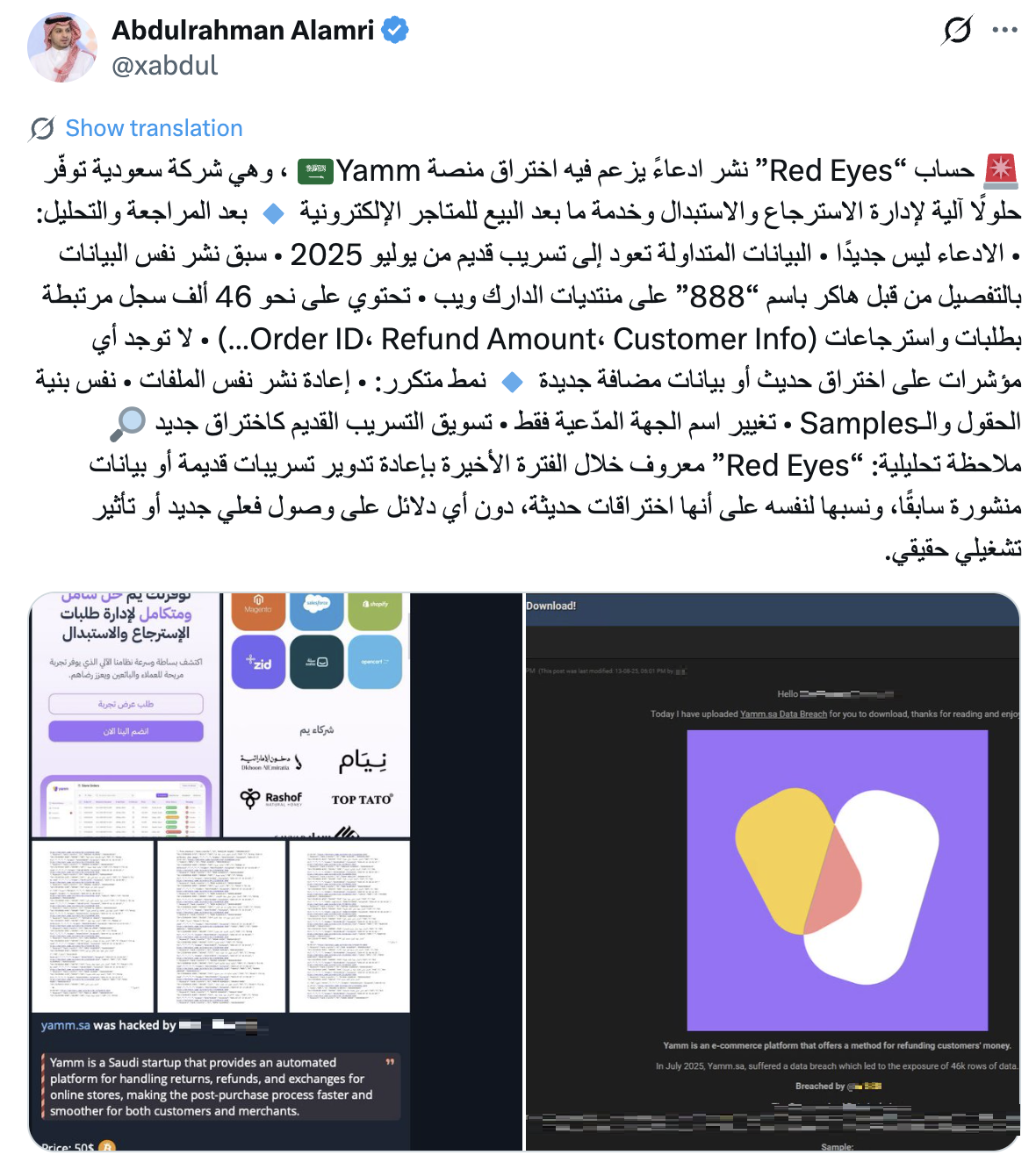

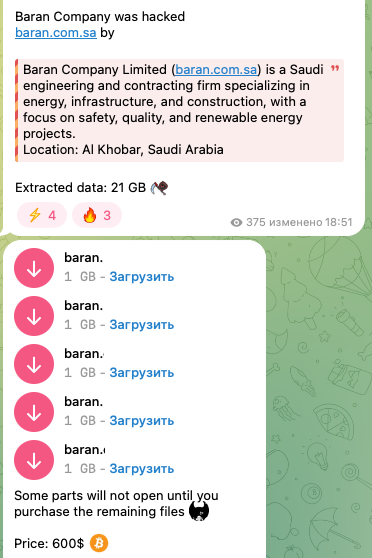

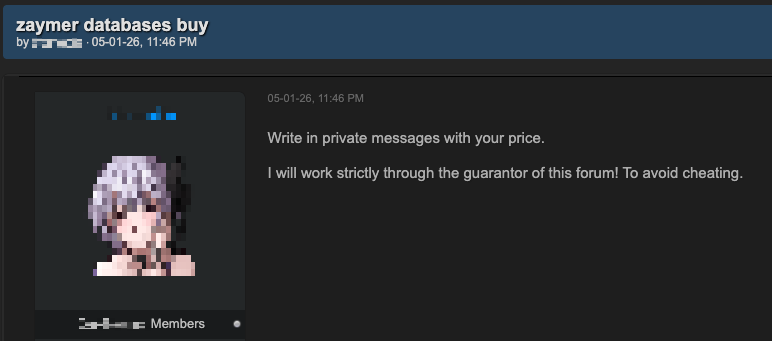

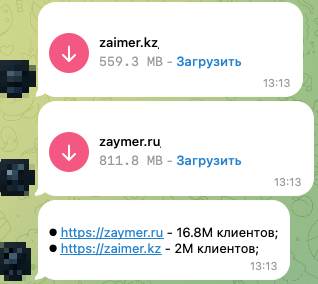

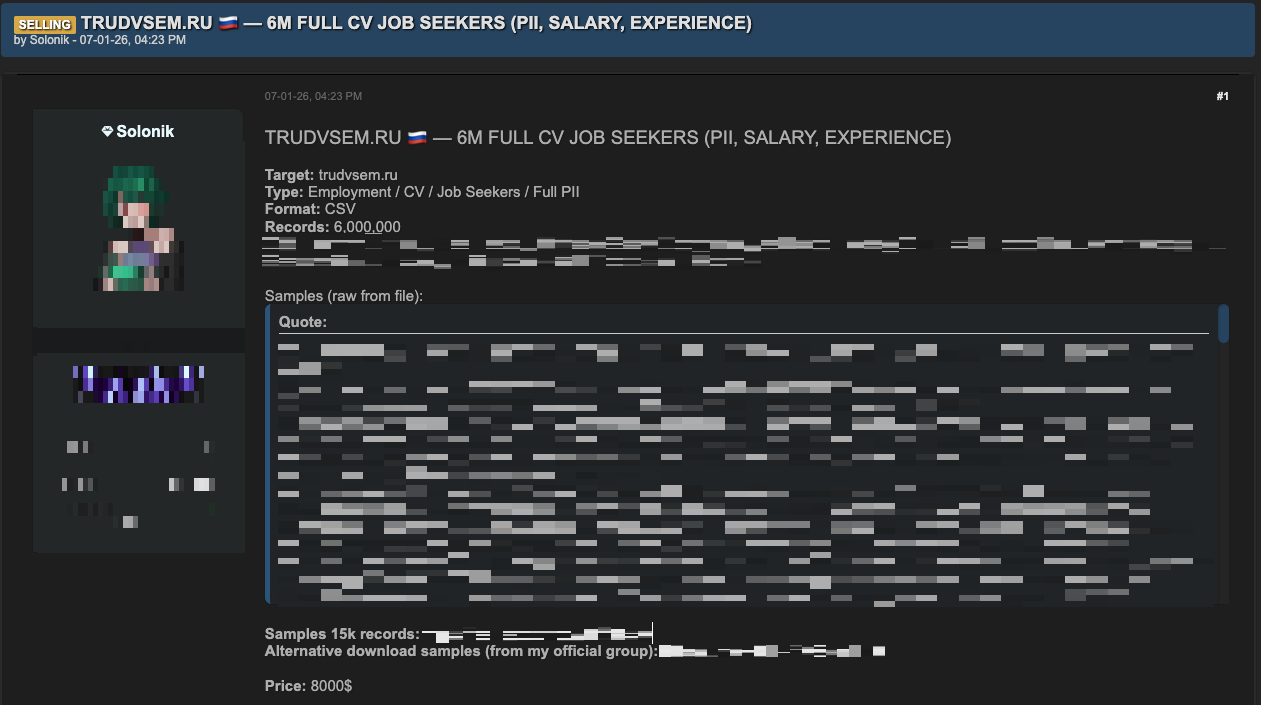

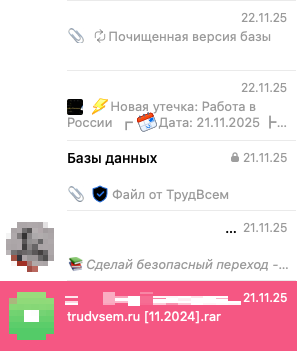

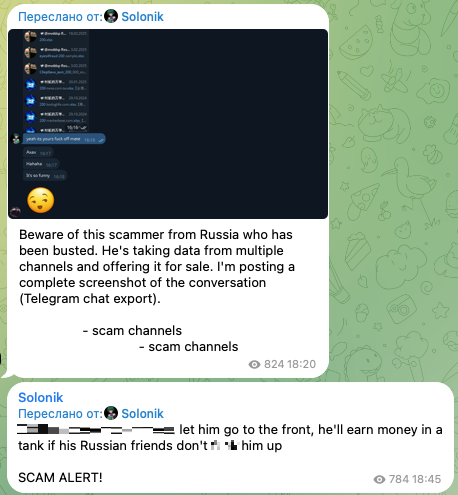

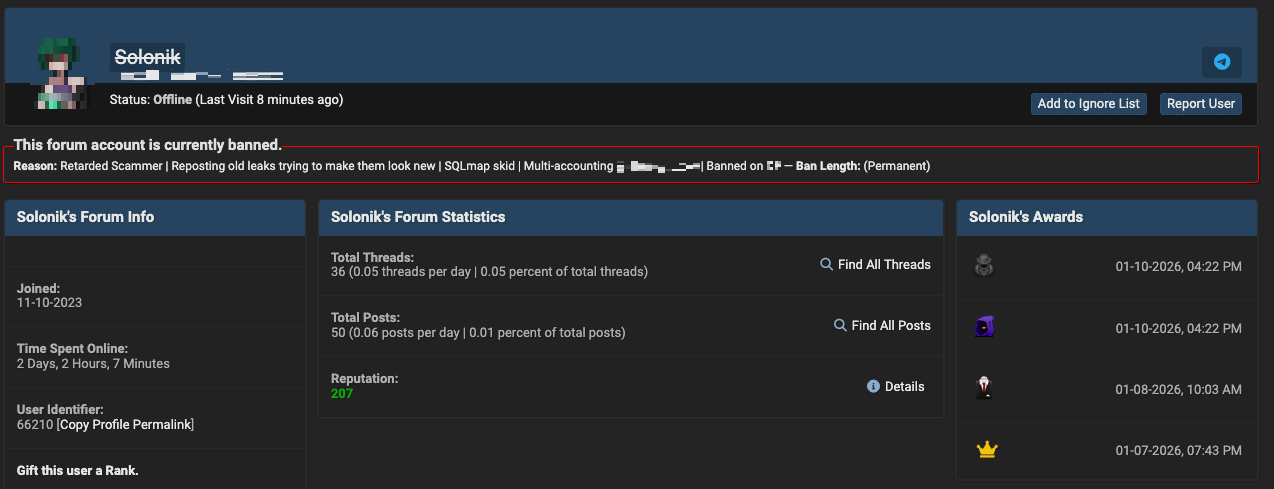

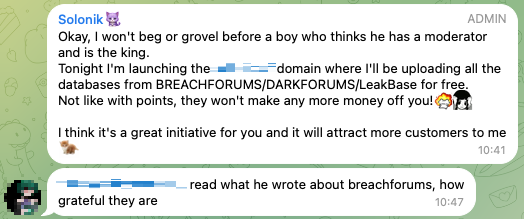

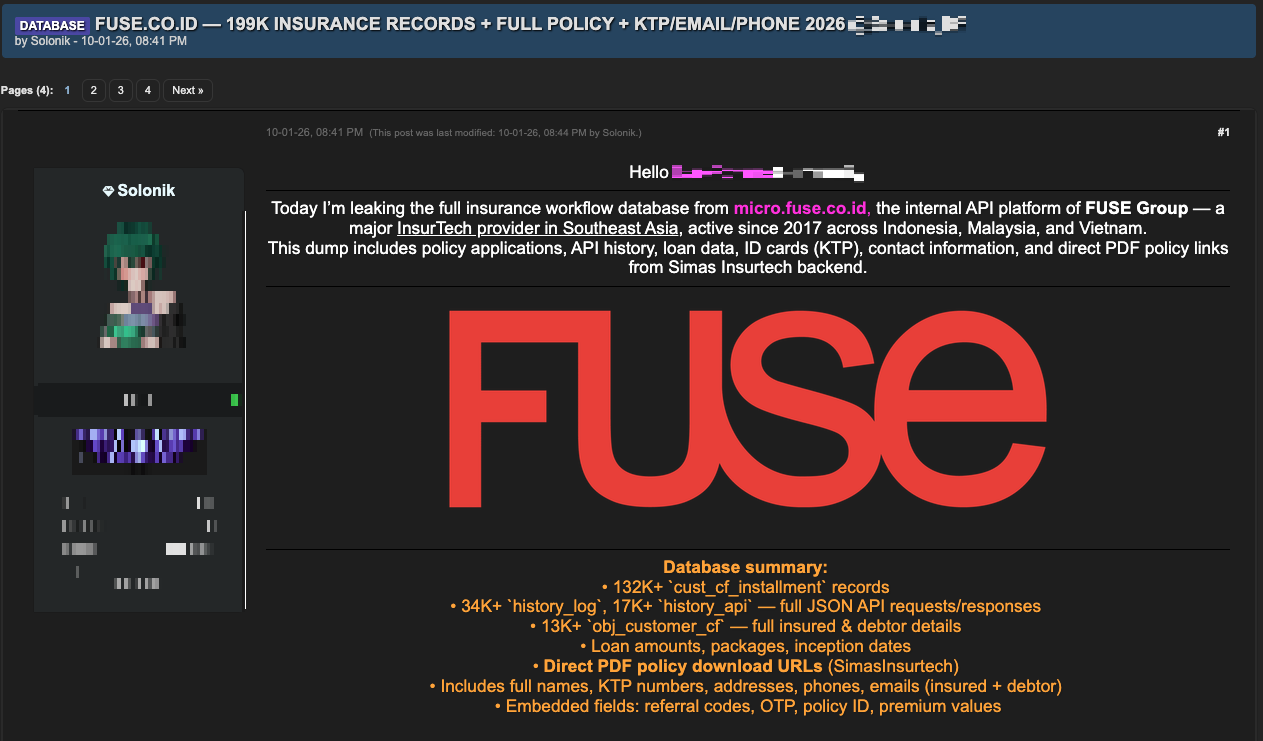

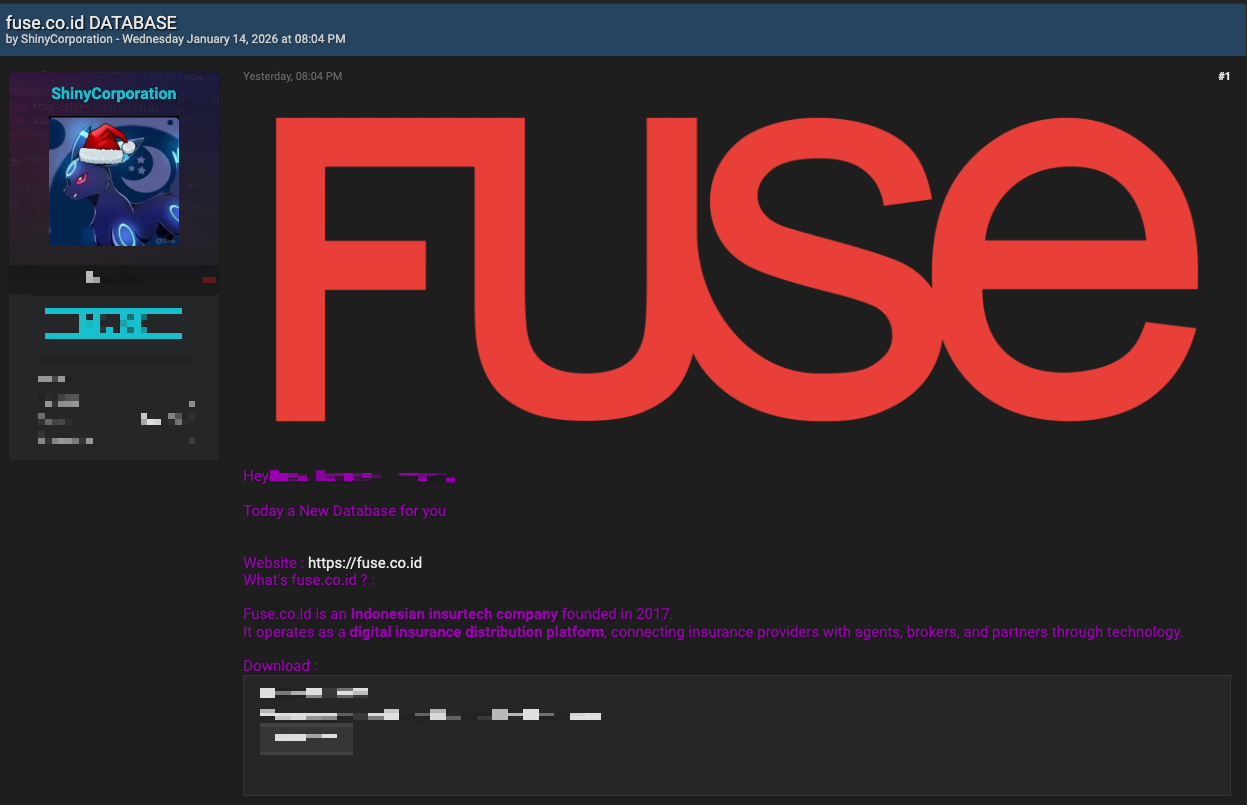

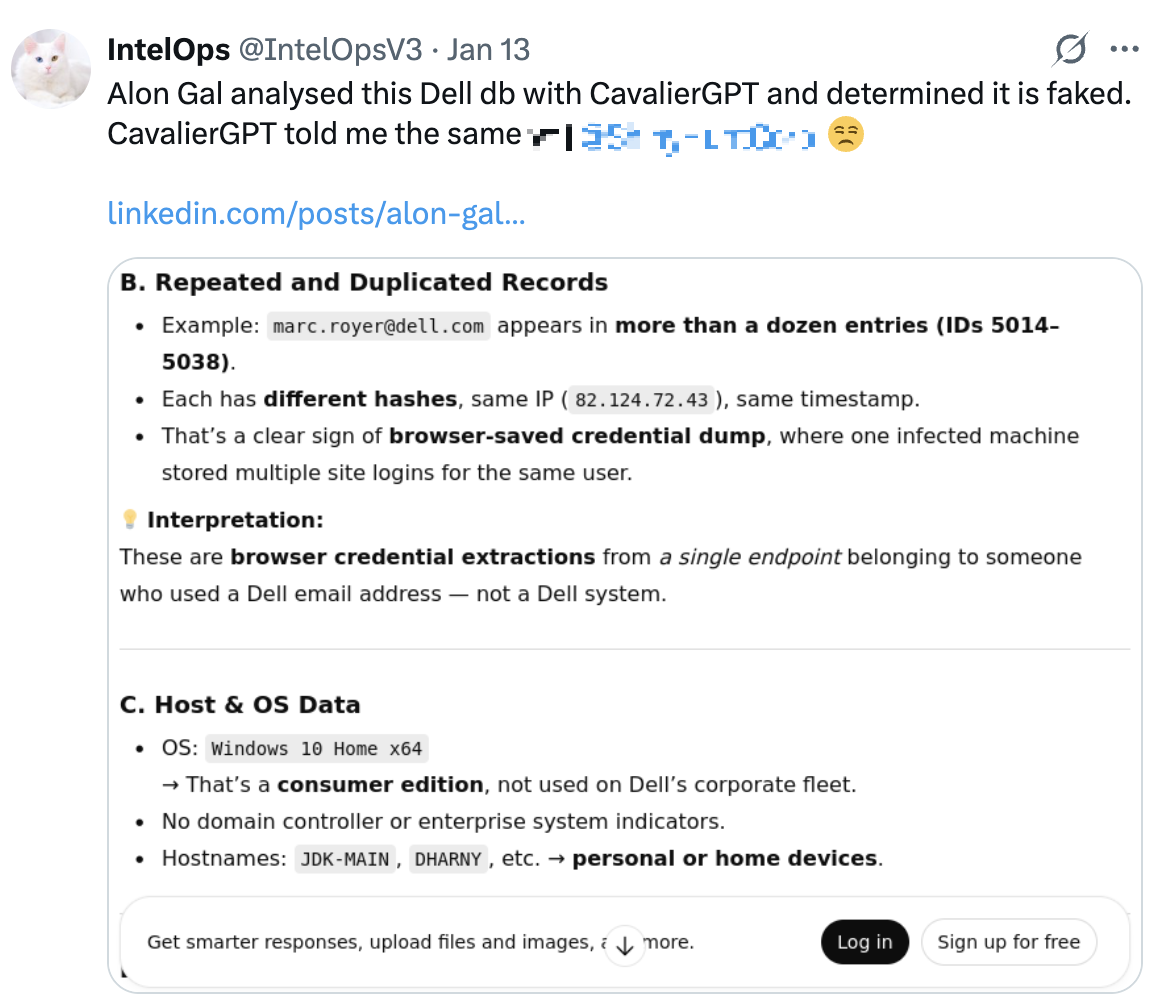

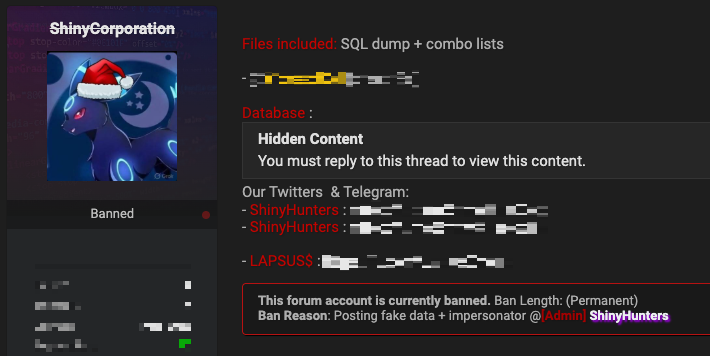

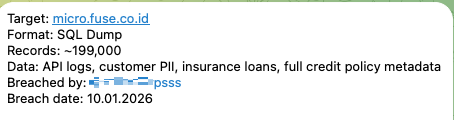

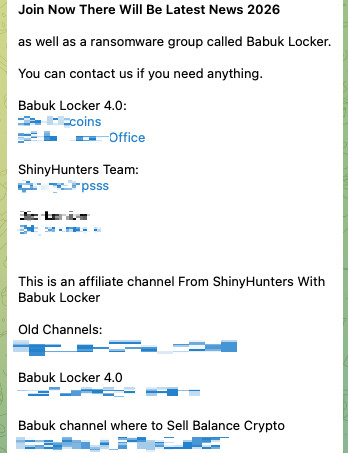

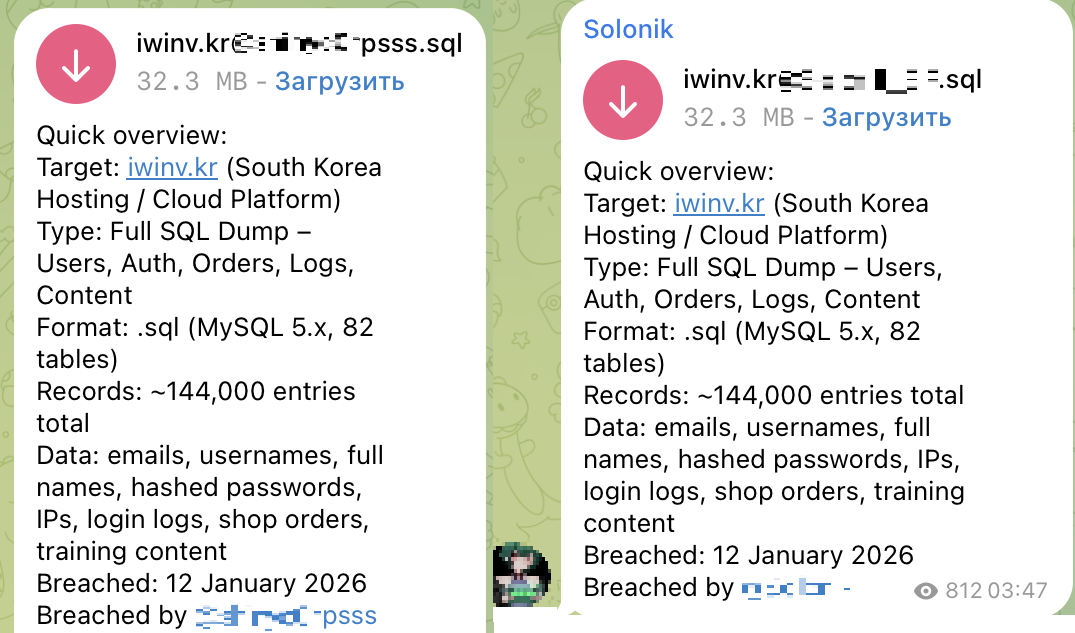

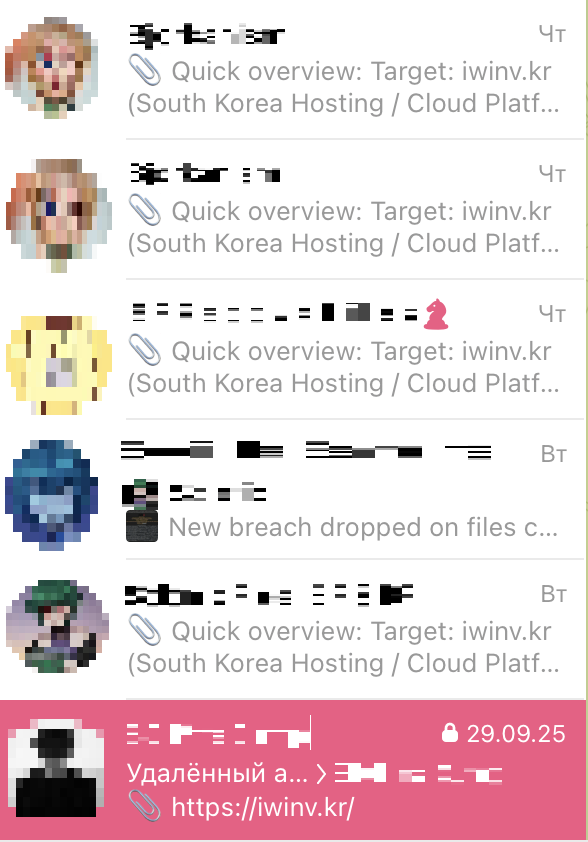

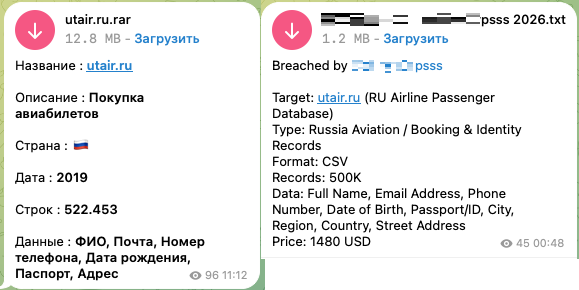

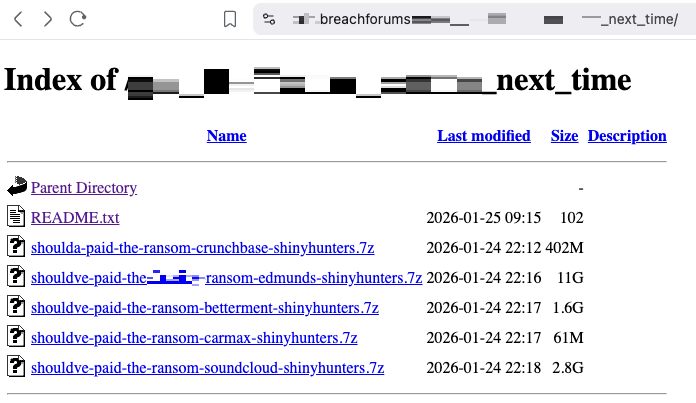

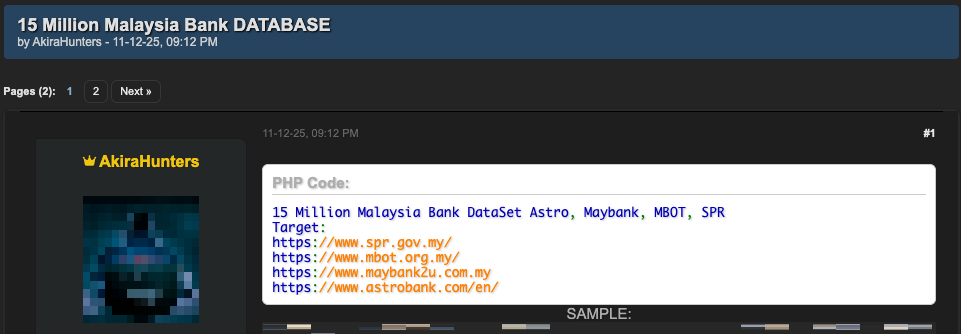

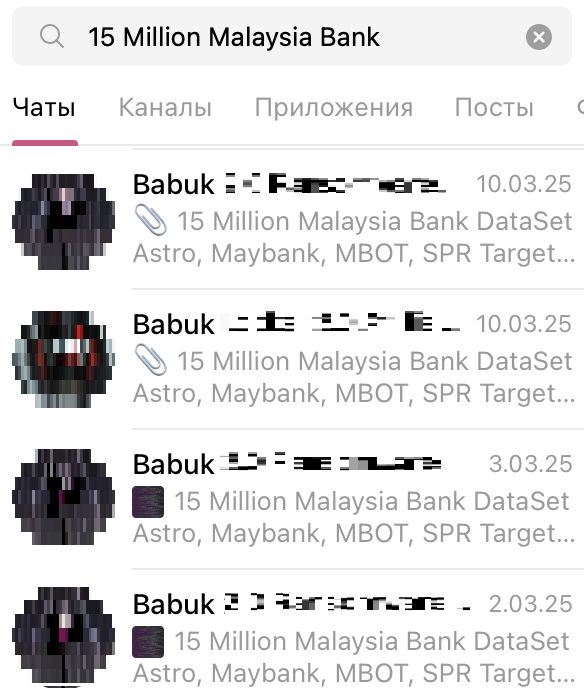

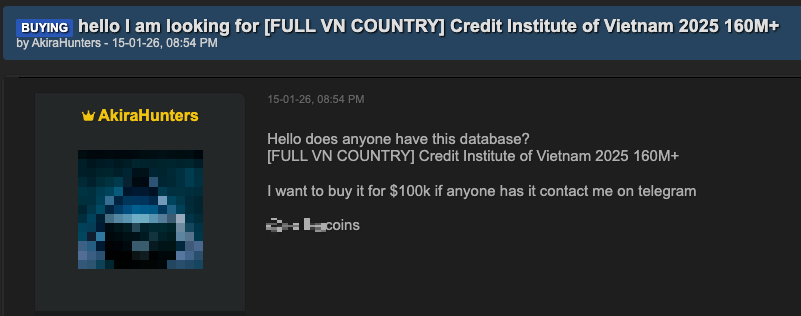

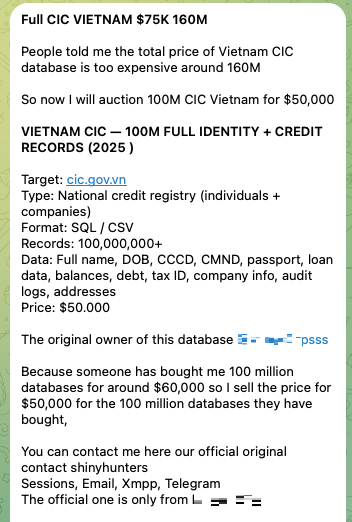

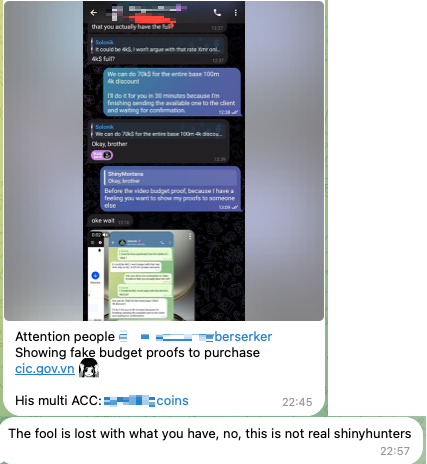

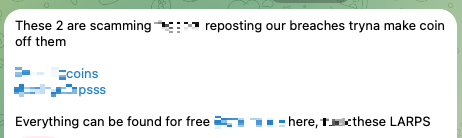

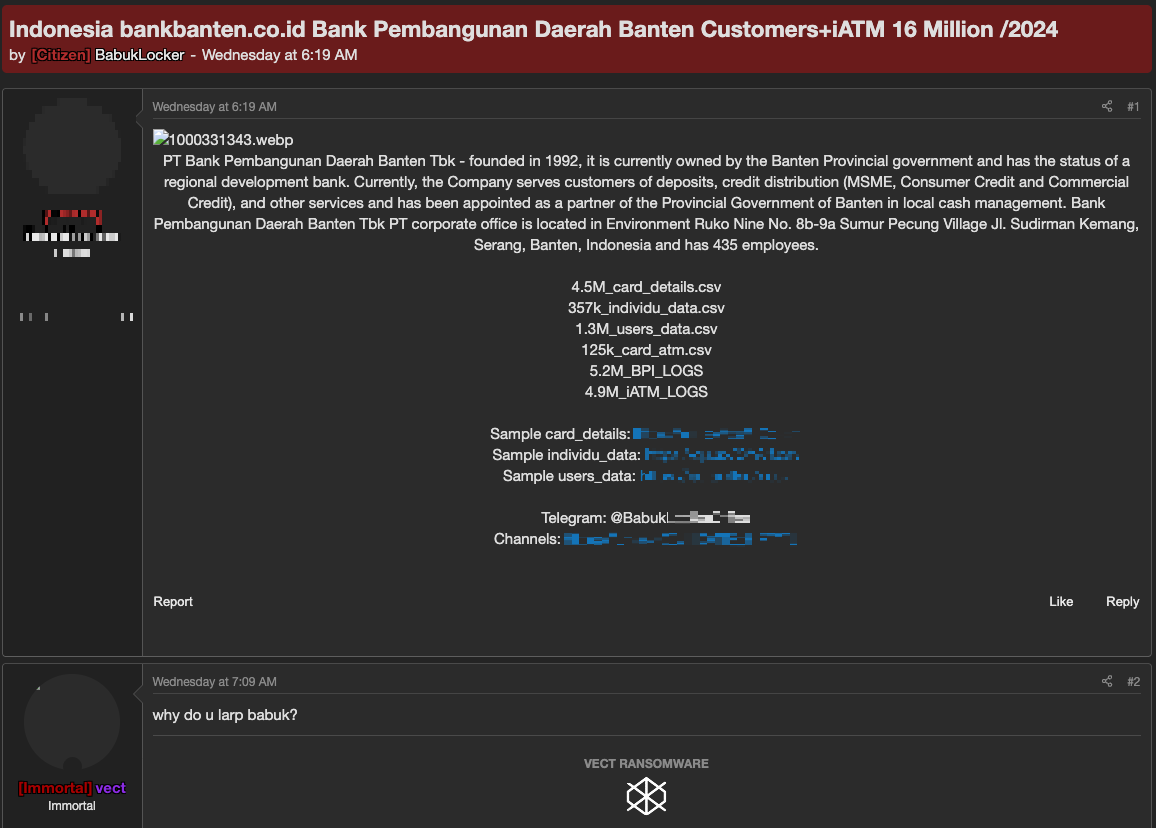

В исследовании мы проанализировали не столько вторичный рынок утекших данных, сколько действия конкретных участников теневого сообщества. Мы проследили, как старые опубликованные базы данных повторно появляются в продаже, как формируется иллюзия нового инцидента и какие схемы используют отдельные игроки для повторной монетизации данных. Стоит отметить, что анализ вторичного рынка и поведения его участников является важным фактором для прогнозирования киберугроз и снижения рисков для организаций.

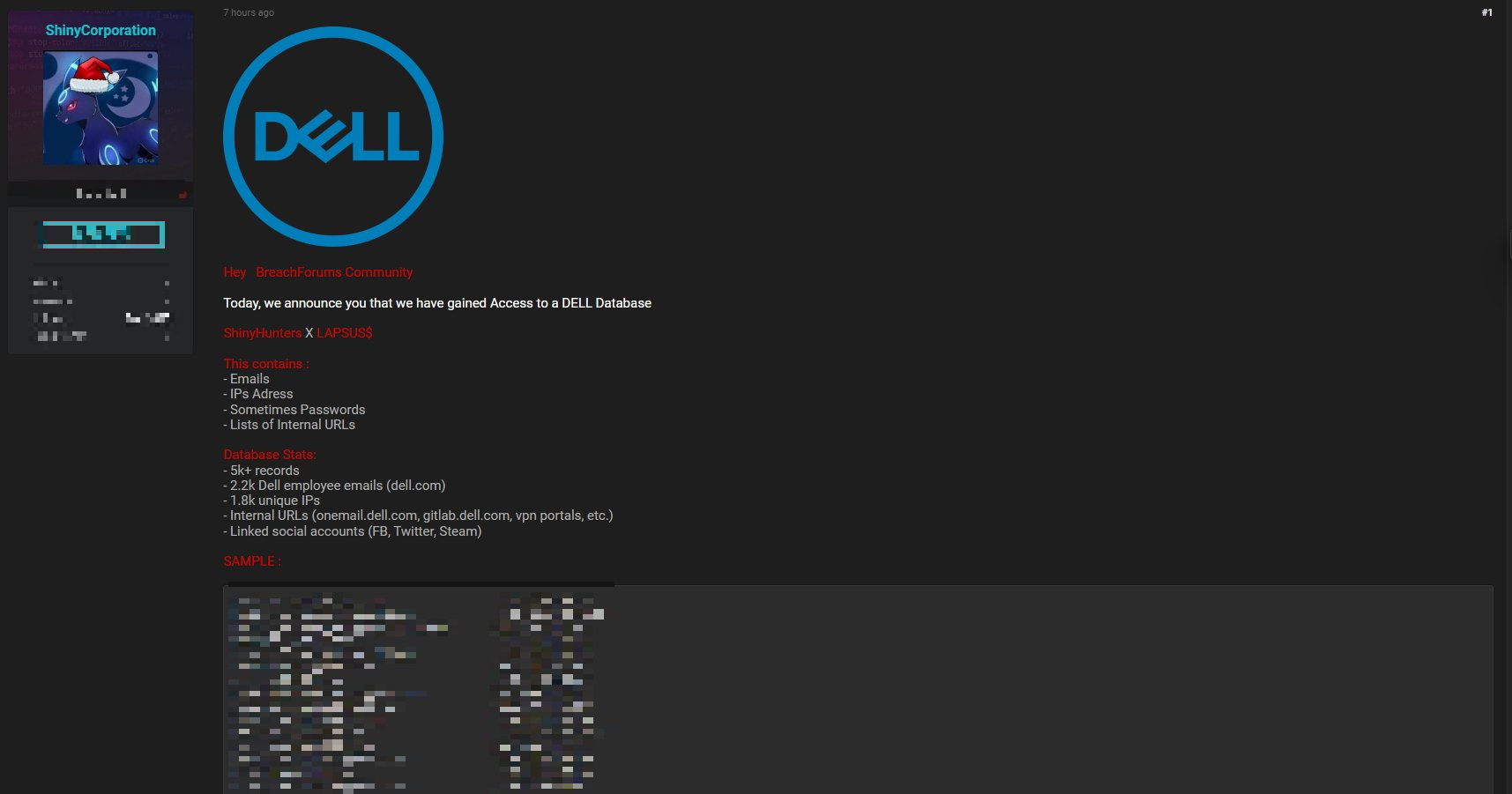

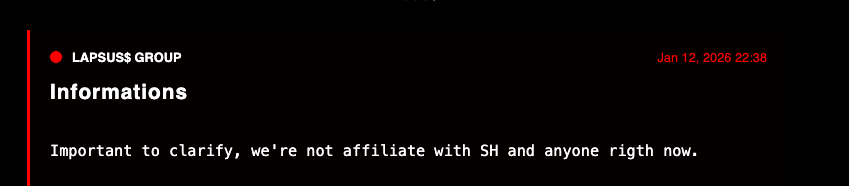

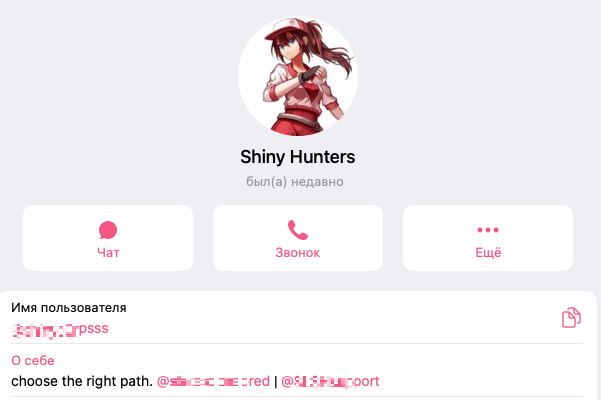

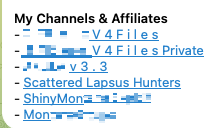

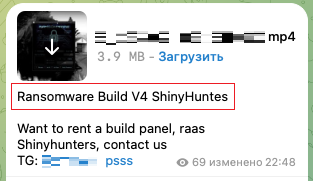

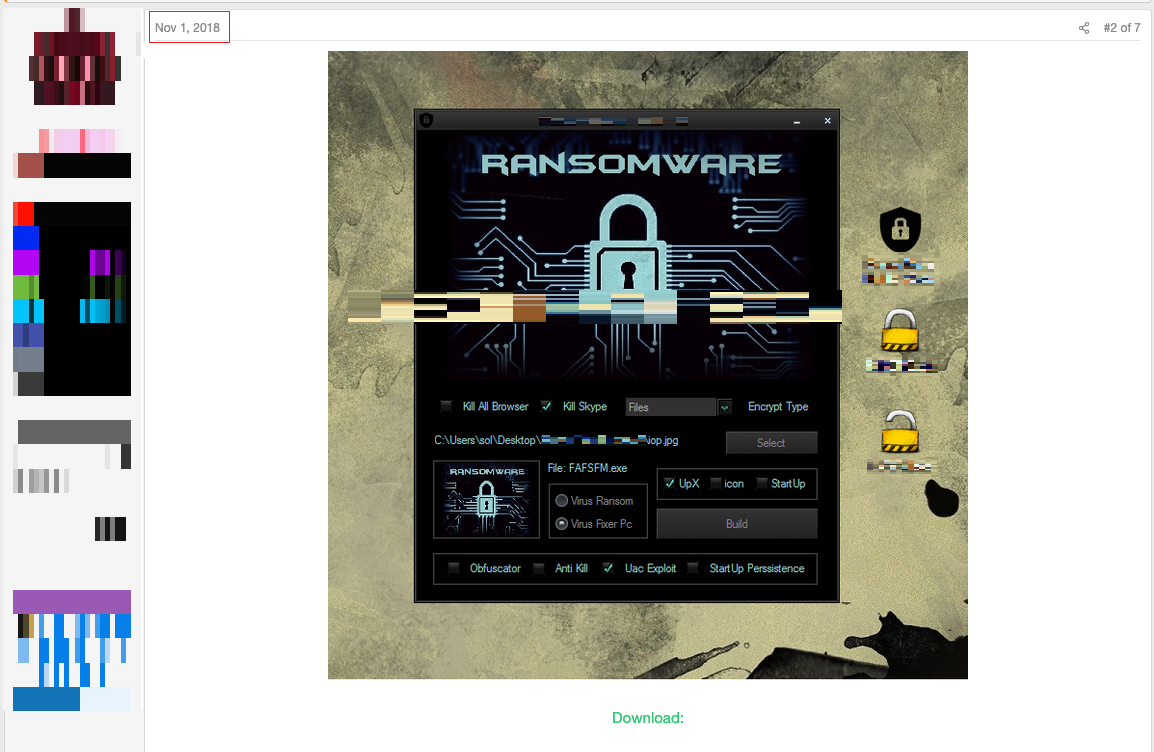

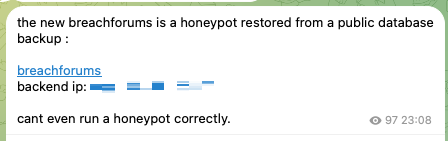

Основной фокус в исследовании сделан на кейсах, связанных с использованием громких имен и созданием сетей аффилированных аккаунтов. Исследование построено как цифровое расследование: анализировались публикации, контактные данные, пересечения аккаунтов и конфликты между продавцами. Мы изучили более 30 источников, среди которых теневые форумы и Telegram-каналы, посвященные киберпреступной деятельности, а также открытые источники.

Исследование будет полезно специалистам по информационной безопасности, аналитикам угроз (threat intelligence), а также организациям и частным лицам, заинтересованным в понимании современных угроз, механизмов работы теневого рынка и возможных рисков, связанных со скомпрометированными базами данных.