Фишинг на протяжении многих лет остается одним из наиболее часто используемых способов получения первоначального доступа к инфраструктуре. Несмотря на широкое распространение многофакторной аутентификации (MFA), значительные инвестиции компаний в антиспам-фильтрацию, защиту электронной почты, в программы обучения сотрудников, этот вектор атак продолжает активно применяться злоумышленниками и сохраняет свою эффективность.

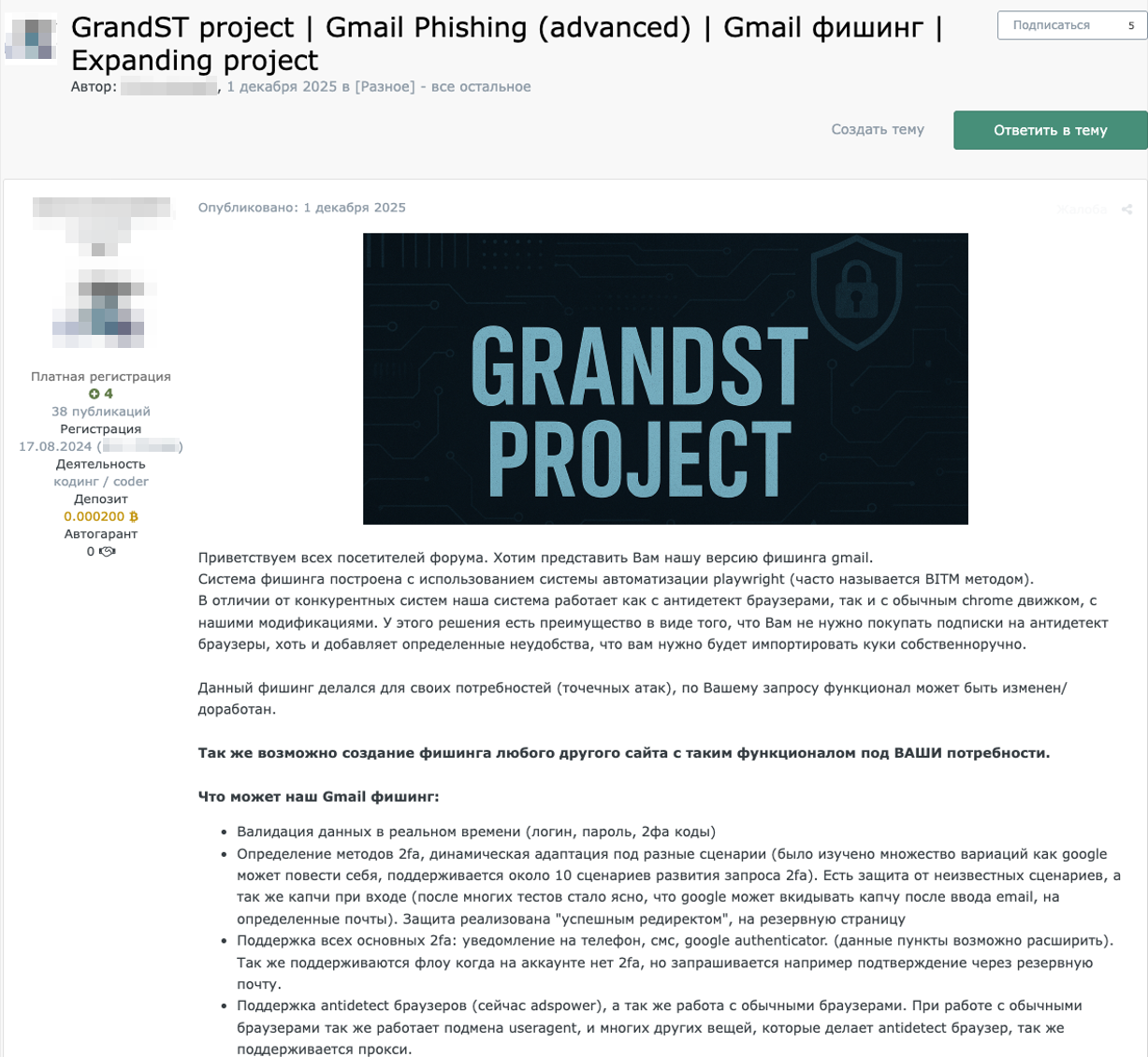

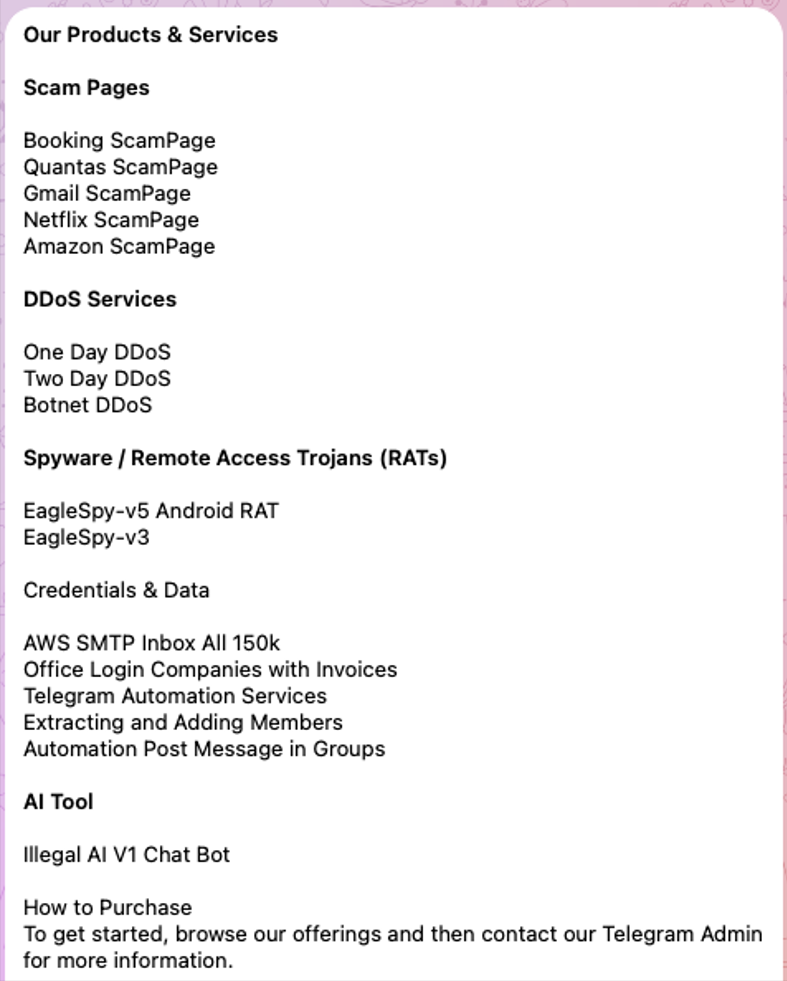

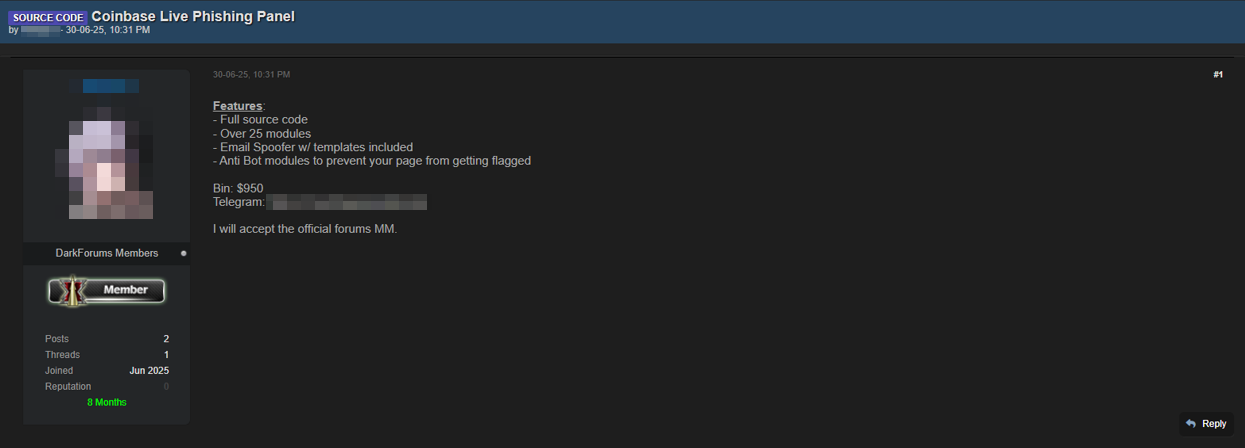

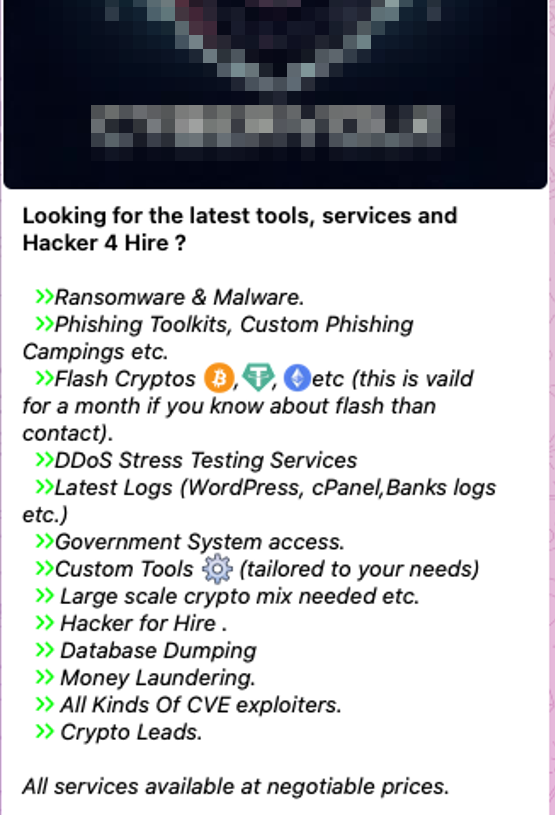

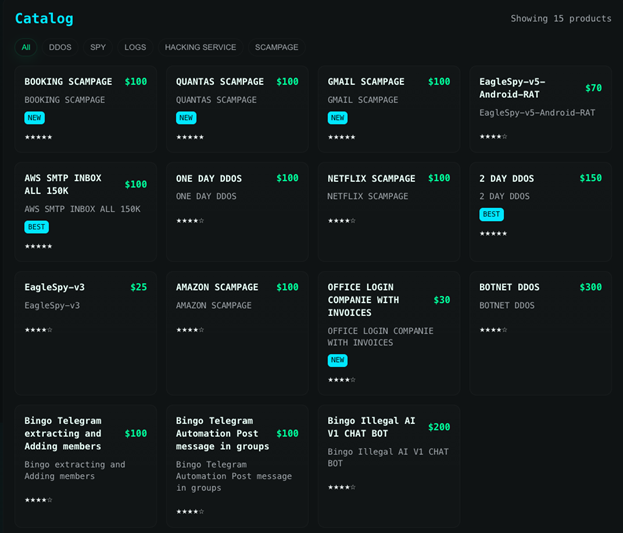

Параллельно развивается другая сторона угрозы — рынок фишинга как услуги (phishing as a service, PhaaS). Продавцы на нем перестали предлагать исключительно наборы статичных страниц и перешли на продуктовые конвейеры: предложение включает панели управления, механизмы интеграции с ботами, антибот-механизмы, готовую инфраструктуру, модули для перехвата одноразовых паролей (OTP) и кодов подтверждения, доставку вредоносной нагрузки через вложения.

Электронная почта остается основным каналом для фишинга, поэтому ее защите уделяется большое внимание. Современные средства защиты и грамотно выстроенная защита периметра позволяет блокировать значительную часть массовых и автоматизированных атак, а также снижает риск доменной имитации и распространения вредоносных вложений. Однако злоумышленники постоянно усложняют применяемые техники и учатся обходить защитные механизмы, в том числе благодаря развитию инфраструктуры фишинговых кампаний и модели PhaaS, что ограничивает эффективность традиционных решений.

В этом исследовании рассматриваются основные функции систем защиты электронной почты, а также их потенциальные слепые зоны, которые могут использовать злоумышленники.

Задачи исследования:

- Проанализировать тренды в сфере фишинговых атак и показатели за 2025 год.

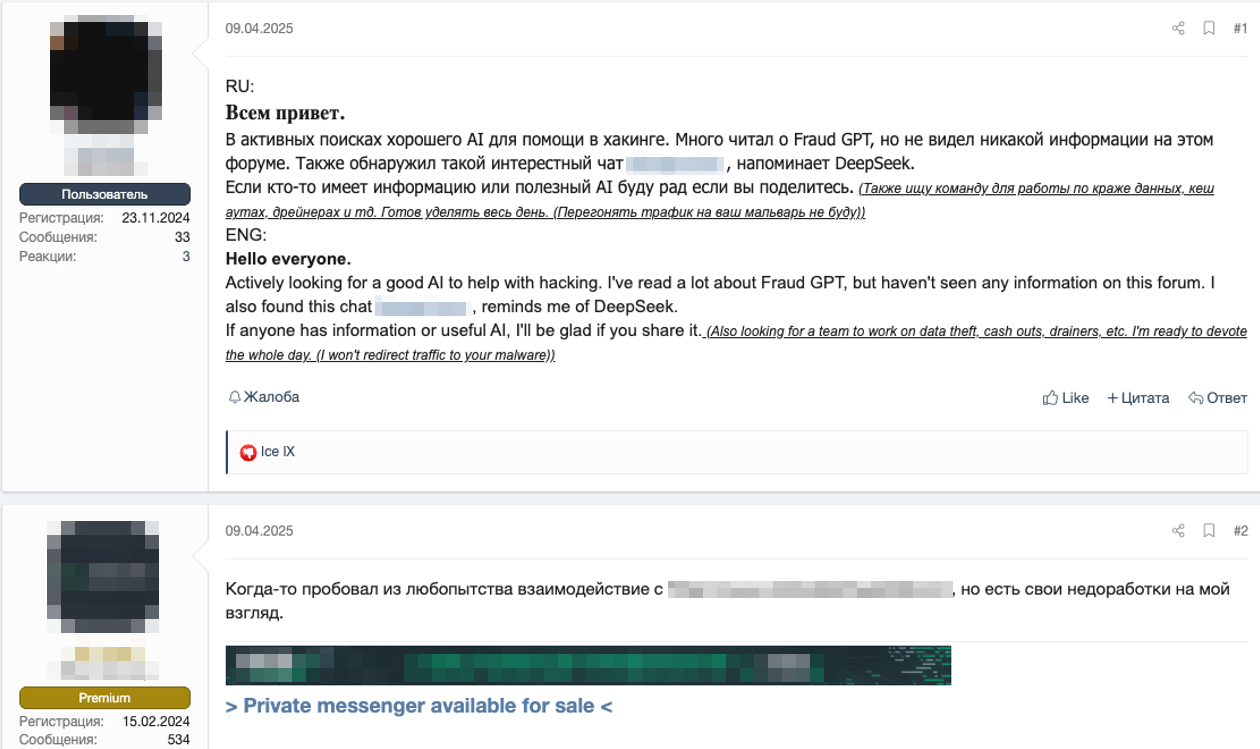

- Проанализировать данные с теневых форумов, иллюстрирующие состояние экономики PhaaS-рынка.

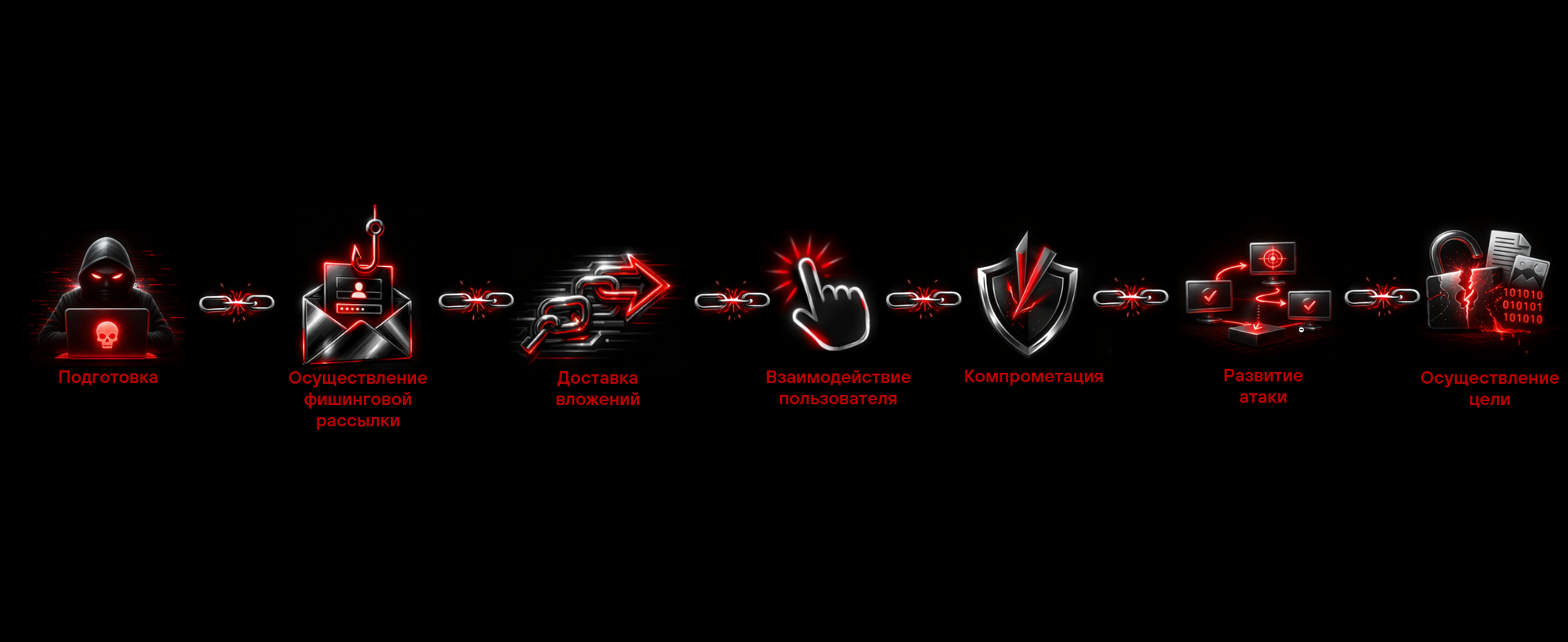

- Показать, как устроены современные цепочки фишинговых атак через электронную почту и какие методы злоумышленники применяют для обхода защиты.

- Выделить и сравнить функциональность средств защиты электронной почты.

Исследование содержит данные о действующих и уже не работающих дарквеб-форумах, основанные на внутренней экспертизе Positive Technologies, на отчетах ведущих вендоров в сфере кибербезопасности, на данных с популярных в киберпреступной среде ресурсов, на информации из открытых источников, принадлежащих государственным службам безопасности и правоохранительным органам, а также из Telegram-каналов киберпреступных группировок и хактивистов.

Исследование выполнено для того, чтобы обратить внимание компаний, государственных организаций, а также частных лиц, интересующихся информационной безопасностью, на наиболее актуальные методы фишинга и на эффективные способы защиты от него. Термины, которые мы использовали в исследовании, приведены в глоссарии на сайте Positive Technologies.