Содержание

Введение

Цифровая трансформация, охватившая весь мир, не миновала Латинскую Америку и страны Карибского бассейна. Однако по мере того как правительства, компании и отдельные люди в регионе все активнее применяют цифровые инструменты, возрастает и риск кибератак.

В этом отчете мы проанализируем состояние кибербезопасности в странах Латинской Америки. Особое внимание будет уделено крупнейшим из них — Бразилии, Мексике, Аргентине, — играющим ключевую роль в экономическом и технологическом развитии региона и (что особенно важно для исследования) подвергающимся наибольшему числу кибератак. Цель отчета — определение ключевых угроз и предложение рекомендаций по укреплению цифровой защиты региона.

Ключевые цифры и выводы

- В странах Латинской Америки в последние годы проходит стремительная цифровая трансформация, которая затрагивает все сферы жизни граждан и отрасли экономики. Следствием этой трансформации стала повышенная опасность киберугроз, к которым регион оказался не готов.

- На Латинскую Америку в 2022 году пришлось 12% от общего числа атак в мире. Прежде всего целями злоумышленников становились организации и частные лица в Бразилии, Мексике и Аргентине — в совокупности доля атак на эти три страны составила 44%.

- Большинство успешных атак на организации было направлено на государственные учреждения (31%), промышленные предприятия (11%), финансовые организации (9%) и ритейл (9%).

- Атаки вымогателей — самая серьезная угроза для организаций и государств в Латинской Америке. Более половины всех успешных атак (52%) приводили к нарушению деятельности компаний: приостановке бизнес-процессов, потере доступа к инфраструктуре или к данным. Этот показатель выше среднего значения по миру, что непосредственно связано с деятельностью операторов шифровальщиков. Кроме того, особенностью атак высогателей в регионе является их нацеленность на государственные структуры: доля пострадавших госучреждений (31%) в 2,2 раза превышает общемировой показатель за тот же период.

- В 61% случаев успешные атаки на организации приводили к утечке конфиденциальной информации. При этом основным мотивом атакующих, вероятно, является стремление к финансовой выгоде: скорее всего, украденная информация (по большей части персональные и учетные данные) используется для продажи на теневых рынках — для проведения дальнейших атак и в целях вымогательства.

- На теневых форумах злоумышленники активно ведут торговлю и обмен доступами в сети латиноамериканских организаций, украденными данными, услугами, связанными со взломом ресурсов. Более половины объявлений (53%), в которых указана конкретная страна региона, касаются Бразилии, Аргентины или Мексики. Чаще всего в дарквебе продаются доступы к сетям организаций финансового сектора, госучреждений, IT-компаний, промышленных предприятий и организаций сферы услуг.

- Высокий уровень проникновения мобильного интернета, использования мобильных устройств и электронных платежей в регионе привели к росту числа атак на мобильные устройства граждан. В атаках на частных лиц вредоносное ПО используется чаще, чем в любых других регионах: 78% атак совершается с применением вредоносов, в основном шпионского ПО (40%) и банковских троянов (32%). Вкупе с низким уровнем киберграмотности люди могут легко стать жертвами злоумышленников.

- Государствам Латинской Америки необходимо укреплять региональное взаимодействие по борьбе с киберпреступностью и по возможности унифицировать законодательство в области информационной безопасности, используя наработанный опыт и лучшие практики развитых стран.

- Рекомендации по повышению кибербезопасности на уровне государств также включают разработку национальных стратегий кибербезопасности, улучшение взаимодействия организаций и национальных центров по реагированию на киберинциденты, поддержку образовательных программ в сфере ИБ, развитие международного взаимодействия и обмена данными.

- Рекомендации для обеспечения киберустойчивости организаций включают определение недопустимых событий и защиту критически важных активов, мониторинг киберугроз и реагирование на них с помощью современных средств защиты, а также оценку эффективности принятых мер и обучение сотрудников.

Диджитализация и проблемы кибербезопасности

Развитие цифровых технологий в регионе

Латинская Америка и Карибский бассейн — это регион с разнообразными экономиками, каждая из которых имеет свои уникальные исторические, культурные и географические особенности. Некоторые страны, такие как Бразилия и Мексика, демонстрируют динамичное экономическое развитие и обладают сильными промышленными секторами. В то же время другие страны, особенно небольшие государства Центральной Америки и Карибского бассейна, сталкиваются с экономическими трудностями и в большей степени зависят от туризма и сельского хозяйства. Объединенный ВВП региона составляет 6% от общемирового ВВП, что подчеркивает его важность в глобальном экономическом контексте.

Развитие цифровой экономики является одним из ключевых факторов, способствующих дальнейшему экономическому росту. Переход к цифровой экономике позволяет улучшить экономические показатели, увеличить производительность и создать новые рабочие места — это критически важно для региона, который характеризуется относительно высоким уровнем безработицы и социального неравенства. Хотя традиционно регион отставал в области диджитализации по сравнению с более развитыми экономиками, в последние годы страны Латинской Америки активно внедряют и развивают цифровые технологии и услуги. Особенно это заметно в сферах предоставления государственных услуг, финансовых технологий, медицины и розничной торговли.

Уровень проникновения интернета в регионе на начало 2023 года оценивается в 75%, что выше среднего по миру показателя (65%). В Бразилии эта доля составляет 84%, в Аргентине — 87%, в Мексике — 77%.

Диджитализация региона сопровождается не только расширением доступа к интернету, но и усилением интеграции новых технологий в повседневную жизнь граждан — от использования мобильных приложений для банковских операций и онлайн-покупок до систем умного дома. Около 66% взрослого населения совершают покупки в интернете, а в Аргентине, Бразилии, Чили и Колумбии эта доля превышает 80%. В регионе развивается электронная коммерция: по оценкам экспертов, объем транзакций за 2023 год увеличится на 27% и достигнет 509 млрд долларов США.

Во многих странах, в частности в Бразилии, Аргентине, Мексике, Колумбии, Чили, были созданы национальные программы по стимулированию развития цифровой экономики. Эти стратегии направлены на интеграцию новых технологий во всех отраслях, и в первую очередь на оптимизацию государственных услуг, развитие электронной коммерции и цифровых платежей. По различным оценкам, например E-Government Development Index и GovTech Maturity Index, большинство стран региона обладают высоким и очень высоким уровнем цифрового развития государственных услуг.

Проблемы кибербезопасности

Несмотря на активное развитие технологий, многие страны еще не обладают достаточной законодательной и инфраструктурной базой для борьбы с киберпреступностью. Вопросы кибербезопасности стали особенно актуальными для Латинской Америки, поскольку отсутствие четких стандартов и регуляций, недостаток квалифицированных специалистов, отсутствие культуры информационной безопасности среди пользователей, а также ограниченные ресурсы для инвестирования в технологии защиты делают регион уязвимым перед киберугрозами.

По подсчетам экспертов, ущерб от кибератак для стран региона составляет около 1% от ВВП, а если в результате атаки оказывается затронута критическая инфраструктура, ущерб может достигать 6% от ВВП. В исследовании Fortinet 31% организаций из Латинской Америки сообщили, что последствия кибератак обошлись им более чем в миллион долларов США.

Оценки, приведенные в отчете Global Cybersecurity Index 2020, показывают, что Латинская Америка обладает самым низким уровнем кибербезопасности по сравнению с другими регионами.

Только 10 из 33 стран Латинской Америки имеют индекс кибербезопасности выше среднего по миру. Наивысший индекс у Бразилии (96,60) и Мексики (81,68). В большинстве государств проблема заключается в нехватке ресурсов. Очевидно, что более богатые страны могут вкладывать больше средств в инфраструктуру и развитие кибербезопасности.

Регион сталкивается с большим количеством препятствий на пути к киберустойчивости. В первую очередь, это недостаток финансирования. По данным Организации экономического сотрудничества и развития, большинство предприятий в регионе (99%) — это малые и средние предприятия, которые формируют основу экономики. Такие компании могут не иметь достаточно средств для защиты своих ресурсов и найма квалифицированных специалистов в области ИБ, что делает их уязвимыми перед новыми угрозами. Как показывает исследование ESET Security Report, 65% специалистов считают, что их организациям необходимы дополнительные инвестиции в кибербезопасность.

В странах Латинской Америки наблюдается нехватка квалифицированных специалистов в области кибербезопасности. По оценкам ISC2, в 2022 году кадровый дефицит только в Мексике и Бразилии достигал 516 тысяч человек. При этом 94% организаций планируют увеличивать штат специалистов по кибербезопасности. Страны сталкиваются с оттоком кадров из-за невысокого уровня зарплат относительно других регионов — многие специалисты из Латинской Америки предпочитают переехать в Северную Америку или Европу в поисках возможностей для карьеры и образования. По данным e-Governance Academy, только в 12 странах региона есть программы бакалавриата по информационной безопасности и в 15 странах — специализированные программы магистратуры.

Существуют и проблемы политического плана. Подход к кибербезопасности во многом остается реактивным — когда необходимые действия принимаются только в ответ на уже случившиеся инциденты. При таком подходе могут не учитываться новые опасные угрозы. Недостаточно ответственное отношение к безопасности проявляется и в сфере законодательства. Например, далеко не все страны региона приняли национальные стратегии по кибербезопасности. В ноябре 2022 года был опубликован план цифрового развития для стран Латинской Америки и Карибского бассейна, в котором целью стояло принятие к 2024 году национальных стратегий по кибербезопасности для 20 из 33 стран региона. Вопросы безопасности критической инфраструктуры также проработаны лишь в стратегиях некоторых государств. Среди стран Латинской Америки нет унифицированного законодательства в области кибербезопасности или защиты данных. Появляются отдельные инициативы по приведению законов в соответствие с лучшими практиками: например, Бразилия и Аргентина обновили свое законодательство по защите персональных данных по примеру европейского GDPR. Тем не менее требования законодательства различаются в каждой стране региона, что может создавать дополнительные сложности при трансграничной передаче данных и в рамках борьбы с киберпреступностью. Некоторые страны региона, например Бразилия, Аргентина, Колумбия, Чили, Коста-Рика подписали Будапештскую конвенцию о борьбе с киберпреступностью, однако на региональном уровне процессы унификации законодательства и взаимодействия в противостоянии киберугрозам пока продвигаются очень медленно.

В 24 странах региона есть национальные команды реагирования на киберинциденты. Но даже в тех странах, где существует порядок информирования о киберинцидентах и взаимодействия с CERT/CSIRT, специалисты по кибербезопасности в организациях не всегда знакомы с этими процессами. В исследовании LATAM CISO 2023 Cybersecurity Report отмечается, что хотя большинство респондентов понимает порядок взаимодействия с CERT, 32% сообщили, что не знают, куда и как обращаться в случае обнаружения киберинцидента. Помимо этого, 35% респондентов высказывают низкую степень доверия к национальным CERT.

Цели и последствия кибератак

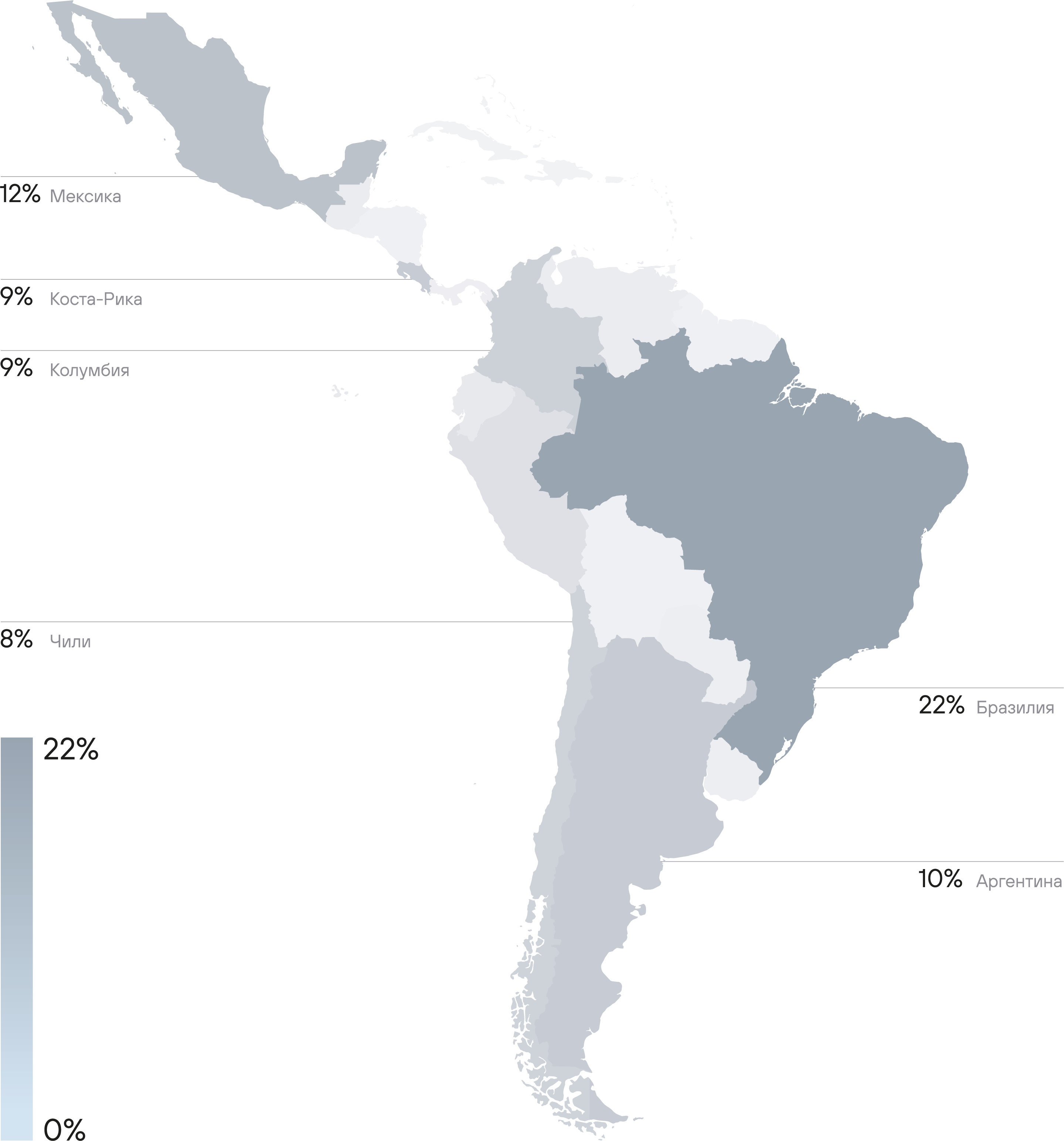

На страны Латинской Америки в 2022 году было направлено 12% от общего количества атак, по данным отчета IBM. Существует явная корреляция между размером экономики, развитием цифровых технологий в стране и количеством атак. Прежде всего целями злоумышленников становились организации и частные лица в Бразилии (22% от всех атак на регион), Мексике (12%), Аргентине (10%), Коста-Рике (9%), Колумбии (9%) и Чили (8%).

По результатам опроса руководителей ИБ, приведенным в отчете LATAM CISO 2023 Cybersecurity Report, 71% респондентов отметили, что количество атак на их организации увеличилось за год, и только 8% говорили о снижении числа атак. По итогам опроса ESET, 69% респондентов заявили, что столкнулись с инцидентом безопасности в последний год. В исследовании Fortinet сообщается, что 58% респондентов ожидают увеличения числа атак в ближайшем будущем.

С начала 2022 года и до конца первого полугодия 2023 года большинство успешных атак на организации в регионе пришлось на государственные учреждения (31%), промышленные предприятия (11%), финансовые организации (9%) и ритейл (9%).

13% успешных атак направлены на частных лиц.

78% успешных атак имели целенаправленный характер, то есть были направлены на конкретную организацию, отрасль или частных лиц.

На частных лиц пришлось 13% успешных атак в регионе, что немного ниже общемирового значения (17%), однако если посмотреть на такие страны, как Мексика и Бразилия, то здесь доля будет выше — 23% и 20% соответственно.

Успешные атаки на организации преимущественно приводили к утечке конфиденциальной информации (61%) и нарушению деятельности (52%). Причем такие последствия атак встречались чаще, чем в среднем по миру. Это связано с высокой активностью операторов шифровальщиков в регионе.

Основным мотивом атакующих, вероятно, является стремление к финансовой выгоде. Атак, связанных с кражей данных, много, но злоумышленников интересует не сама украденная информация (по большей части персональные и учетные данные): скорее всего, они используют ее для продажи на теневых рынках для проведения дальнейших атак и в целях вымогательства. Это подтверждается и высокой долей применения программ-вымогателей — 63% от общего числа атак на организации.

Самым громким инцидентом в регионе за последние два года стала беспрецедентная серия атак вымогателей на правительственные организации Коста-Рики, которая затронула IT-системы 27 учреждений. Из-за недоступности большей части IT-инфраструктуры в стране было объявлено чрезвычайное положение. Только за первые 48 часов действия преступников нанесли ущерб в 125 миллионов долларов, а процесс восстановления инфраструктуры Коста-Рики длился несколько месяцев.

Госучреждения

Госучреждения чаще всего становились жертвами атак. Они представляют для киберпреступников интерес по ряду причин. Государственные учреждения хранят обширные базы данных, включающие персональные данные граждан, информацию о национальной безопасности, экономические данные и многие другие. Эта информация может быть использована для вымогательства, шпионажа или продана на теневом рынке.

Государственные системы проходят процесс диджитализации, и все больше услуг предоставляется онлайн, но эти технологии сразу попадают под прицел хакеров. Например, как только правительство Ямайки внедрило электронную систему для заполнения таможенных и иммиграционных форм, она была взломана — злоумышленники запрашивали у ничего не подозревающих пользователей 35 долларов за доступ к системе.

С другой стороны, некоторые государственные учреждения в регионе используют устаревшие или недостаточно защищенные информационные системы, что делает их легкой мишенью для кибератак. Недостаточное финансирование, низкий уровень подготовки сотрудников в области кибербезопасности также могут играть свою роль. Например, в сентябре 2022 года группировка Guacamaya проникла на серверы государственных структур Мексики, Чили, Перу, Колумбии и Сальвадора через уязвимость ProxyShell в службе Exchange. Официальное обновление безопасности было выпущено еще в начале 2021 года, однако в скомпрометированных организациях не установили этот патч. В случае с атакой на Министерство обороны Мексики злоумышленники эксплуатировали уязвимости в бесплатном почтовом сервере Zimbra — предположительно это ПО применялось в рамках политики экономии из-за сокращений бюджета.

Кибератаки могут быть инструментом политического давления, дестабилизации или демонстрации силы. Они также могут использоваться для вмешательства в выборы или другие государственные процессы. Некоторые группировки могут атаковать государственные учреждения, чтобы продвигать свои идеологические убеждения. Например, упомянутая выше Guacamaya — это группа хактивистов, действующая (по их собственным утверждениям) в поддержку защиты окружающей среды в Южной Америке. Киберпреступники похищают и публикуют данные государственных учреждений и промышленных компаний. За время своего существования (с 2022 года) хактивисты опубликовали более 20 ТБ украденных данных.

Промышленность и энергетика

Производство и энергетическая промышленность, в частности нефтяная, имеют важное значение для экономического роста и развития Латинской Америки. Перебои в работе промышленного и энергетического сектора могут иметь каскадные эффекты, приводящие к экономическим и общественным проблемам. В 58% случаев успешные атаки приводили к нарушениям в работе IT-инфраструктуры промышленных предприятий.

Производственные организации могут обладать ценной интеллектуальной собственностью. Злоумышленникам удавалось похитить данные в 77% успешных атак, причем в половине случаев среди украденной информации содержались сведения, составляющие коммерческую тайну. Особенно активной в этом плане была все та же Guacamaya: в 2022 году хактивисты опубликовали более 2 ТБ информации, похищенной у добывающих предприятий в Центральной и Южной Америке.

Около 6% всех объявлений в дарквебе (которые относятся к рассматриваемому региону) составляют объявления о продаже доступов в сети предприятий из сектора промышленности и энергетики. В среднем стоимость такого доступа составляет 600–800 долларов, но зависит от размера компании и уровня привилегий. Например, доступ к энергетической компании в Аргентине продается за 1700 долларов.

Финансовый сектор

Финансовый сектор остается одной из основных целей для киберпреступников в Латинской Америке главным образом из-за масштабной цифровой трансформации в этой отрасли и потенциальной выгоды для злоумышленников. Тем не менее финансовые организации относительно хорошо защищены: за последние два года не было громких атак, которые приводили к значимым перебоям в обслуживании или краже крупных сумм денег. Главным образом преступников интересовали конфиденциальные данные и возможность получения выкупа: в 70% успешных атак злоумышленники похищали конфиденциальную информацию о клиентах финансовых организаций.

Вымогательское ПО использовалось в 45% атак; чаще всего это были шифровальщики семейства LockBit и BlackCat. Например, в октябре 2022 года группировка вымогателей атаковала банк Бразилии, используя вредонос LockBit, и запросила выкуп в 50 биткоинов, что на тот момент составляло около 1 миллиона долларов. Атака привела к временным перебоям в работе клиентских сервисов и утечке данных.

В 2023 году в Латинской Америке, в частности в Мексике, начало распространяться вредоносное ПО для банкоматов FiXS, которое позволяет злоумышленникам выводить из устройств наличные деньги. В последние несколько лет число атак на банкоматы непрерывно снижалось, однако в начале этого был снова отмечен всплеск такого ВПО.

Кроме того, злоумышленники атакуют не только сами банки, но и их пользователей. Особенно клиентов бразильских банков, которые пользуются популярной системой моментальных платежей PIX — в последнее время появилось несколько банковских троянов, разработанных специально для атак на эту систему. В целом с развитием электронных платежей и диджитал-банков стоит ожидать дальнейшего роста числа угроз для пользователей, которые небрежно относятся к собственной безопасности и легче становятся жертвами фишинговых атак. Поэтому банкам следует уделять больше внимания защите своих приложений, а также повышению киберграмотности среди клиентов.

Ритейл

Среди атак, направленных на организации, 9% пришлись на сферу ритейла. Главным образом это были компании из крупнейших стран региона: Бразилии, Аргентины и Мексики. Например, атакам подвергались Mercado Libre, Fast Shop, Rede Top.

В IT-системах таких компаний обрабатывается и хранится огромное количество данных о пользователях — эта информация представляет интерес для злоумышленников. Кроме того, к онлайн-магазинам подключены различные платежные системы, что открывает возможности для кражи денег и перехвата данных банковских карт. В рассматриваемый период 68% успешных атак приводили к утечке данных — в основном это были персональные данные клиентов.

Вымогатели являются главной угрозой для ритейла: они применялись в 84% успешных атак. При этом онлайн-площадки крайне чувствительны к перебоям в работе — день простоя может стоить компании миллионы долларов. Например, бразильский конгломерат Americanas.com сообщил о потере 184 миллионов долларов из-за кибератак, которые привели к остановке онлайн-продаж на несколько дней. Всего к нарушению деятельности компаний приводили 58% успешных атак.

Электронная коммерция — одна из самых быстро развивающихся сфер в Латинской Америке, и значительную ее часть (53%) составляет ритейл. Как ожидается, в период с 2023 по 2026 год онлайн-ритейл будет показывать среднегодовой темп роста в 21%, что позволяет прогнозировать увеличение числа атак на эту сферу.

Основные угрозы

Атаки на организации преимущественно связаны с компрометацией компьютеров, серверов и сетевого оборудования (87%). Успешные атаки на веб-ресурсы составили 15%, среди которых 54% инцидентов пришлось на эксплуатацию известных уязвимостей и публично доступных эксплойтов.

Более трети атак на частных лиц (34%) приходится на мобильные устройства — этот показатель выше среднего по миру (22%) и близок к значениям для азиатских стран (37%). Популярность такого вектора атак связана с высоким уровнем проникновения мобильного интернета и использования мобильных устройств в регионе. В отчете The 2023 Latin America E-commerce Blueprint отмечается, что в 2023 году 70% онлайн-покупок и прочих платежей проводятся через смартфоны, и эта доля ежегодно увеличивается. К тому же с каждым годом растет число пользователей мобильных устройств; прогнозируется, что к 2025 году их доля среди населения составит 74%. Следовательно, и количество атак на мобильные устройства будет расти.

В каждой второй успешной атаке, направленной на организации, используется социальная инженерия (53%). Эксплуатация уязвимостей зафиксирована в 27% случаев, а компрометация учетных данных — в 19% атак. Вредоносное ПО одинаково часто применяется как в атаках, нацеленных на организации (80%), так и в атаках на частных лиц (78%).

Вредоносное ПО

В странах Латинской Америки зафиксирован самый высокий процент использования шифровальщиков в атаках на организации (79%) по сравнению со средним мировым показателем (53%).

В атаках на частных лиц вредоносное ПО используется чаще, чем в любых других регионах: 78% атак совершается с применением вредоносов, в основном шпионского ПО (40%) и банковских троянов (32%). Этому способствуют следующие факторы: широкое использование пиратских версий программного обеспечения, использование непроверенных программ VPN для доступа к заблокированным ресурсам и общий низкий уровень знаний об информационной безопасности.

Основные пути распространения вредоносного ПО для организаций — это электронная почта (54%) и компрометация компьютеров и серверов (35%). На устройства частных лиц вредоносные программы попадают при посещении пользователями зараженных сайтов (55%), через вложения и ссылки в электронных письмах (29%). Официальные магазины приложений также могут стать источником заражения, когда злоумышленникам удается обойти системы защиты и выдать свои программы за легитимные.

Атаки вымогателей

В то время как в мире в целом есть тенденция к снижению количества атак вымогателей, в Латинской Америке эта угроза нарастает. По данным отчета IBM X-Force Threat Intelligence Index, число инцидентов, связанных с шифровальщиками, в Латинской Америке в 2022 году выросло на 3%. Причем совершенствуются и методы работы преступников — среднее время проведения атаки сократилось с двух месяцев до четырех дней. Если сравнить первые полугодия 2022 и 2023 года, то рост числа атак вымогателей в регионе сохраняется на том же уровне — 3%.

Почти треть атак шифровальщиков (31%) пришлись на государственные учреждения. Эта доля значительно выше, чем в остальных регионах, и в 2,2 раза превышает общемировой показатель в 14%. Промышленные предприятия, ритейл, медицинские и образовательные учреждения также входят в топ-5 категорий жертв вымогателей.

Компании все еще не готовы самостоятельно справляться с последствиями атак шифровальщиков. Например, по результатам исследования, проведенного компанией Veeam в странах Латинской Америки, 58% респондентов заявили, что их организация заплатила выкуп и смогла восстановить данные, 14% заплатили выкуп, но вернуть данные не удалось. Только 21% респондентов ответили, что не стали платить вымогателям, потому что смогли восстановить данные из резервных копий. По данным Veeam, в 77% случаев организации платили выкуп за счет страховки, однако в последнее время условия страхования киберрисков стали меняться: страховые компании начали увеличивать сумму франшизы и страховые взносы. Некоторые страховые компании теперь вовсе исключают из покрытия атаки шифровальщиков — об этом заявляют 20% респондентов.

Вероятно, из-за того, что большое количество организаций стало жертвами атак вымогателей и других угроз, непосредственно затрагивающих данные, самой распространенной технологией безопасности в корпоративных сетях стали системы резервного копирования — они используются в 88% организаций. При этом по результатам другого исследования, Thales Data Threat Report, только 60% респондентов заявили, что в их организации есть план действий на случай атаки шифровальщика (это уже значительное улучшение по сравнению с 2021 годом, когда такой ответ дали всего 42% респондентов).

В регионе действует множество группировок вымогателей, наиболее активными из которых в последние два года были следующие:

- LockBit

Жертвами группировки вымогателей LockBit, действующей с 2019 года, в Южной Америке стали как правительственные, так и частные организации. Не все атаки проводились самой группировкой: LockBit распространяет одноименное вредоносное ПО по модели ransomware as a service (RaaS).

- BlackCat (ALPHV, UNC4466, Noberus)

Группировка вымогателей BlackCat активна с 2021 года. Киберпреступники атакуют как частные, так и правительственные организации в Южной Америке и в мире.

- Cl0p

Группировка вымогателей Cl0p была обнаружена в 2019 году. Злоумышленники атакуют широкий спектр отраслей по всему миру, но в Южной Америке вымогатели нацелились на университеты и финансовые организации Мексики, Колумбии и Пуэрто-Рико.

- BlackByte

Группировка вымогателей BlackByte была впервые замечена в 2019 году. Киберпреступники действуют по всему миру, а в Латинской Америке они атаковали промышленные и государственные организации в Мексике, Аргентине и Перу. Как и LockBit, распространяют свой шифровальщик по модели RaaS.

- Rhysida

Группировка злоумышленников Rhysida появилась в мае 2023 года. Киберпреступники маскируются под команду кибербезопасности, пытающуюся помочь жертвам. В Южной Америке Rhysida нацелилась на государственные и медицинские организации. В мае 2023 года группировка атаковала IT-инфраструктуру армии Чили, что привело к значительным нарушениям в работе систем и утечке конфиденциальной информации.

- Conti

Группировка вымогателей Conti проводила атаки на частные и государственные организации по всему миру. В апреле 2022 года злоумышленники начали кампанию, нацеленную на правительственные учреждения Коста-Рики. Серия кибератак привела к отключению многих государственных систем почти на месяц, утечке 672 ГБ данных и введению чрезвычайного положения в стране. Но к концу июня 2022 года группировка Conti закрыла свои сайты и прекратила существование, предположительно разделившись на несколько меньших организаций.

Развитие теневых рынков

На теневых площадках злоумышленники ведут торговлю и обмен доступами в сети организаций, украденными данными, инструментами и услугами для проведения атак. Интерес к организациям стран Латинской Америки растет: количество сообщений в дарквебе, которые относятся к рассматриваемому региону, за три квартала 2023 года уже превысило на 32% количество сообщений за весь 2022 год. Более половины объявлений (53%), где указана конкретная страна региона, касаются Бразилии, Аргентины или Мексики.

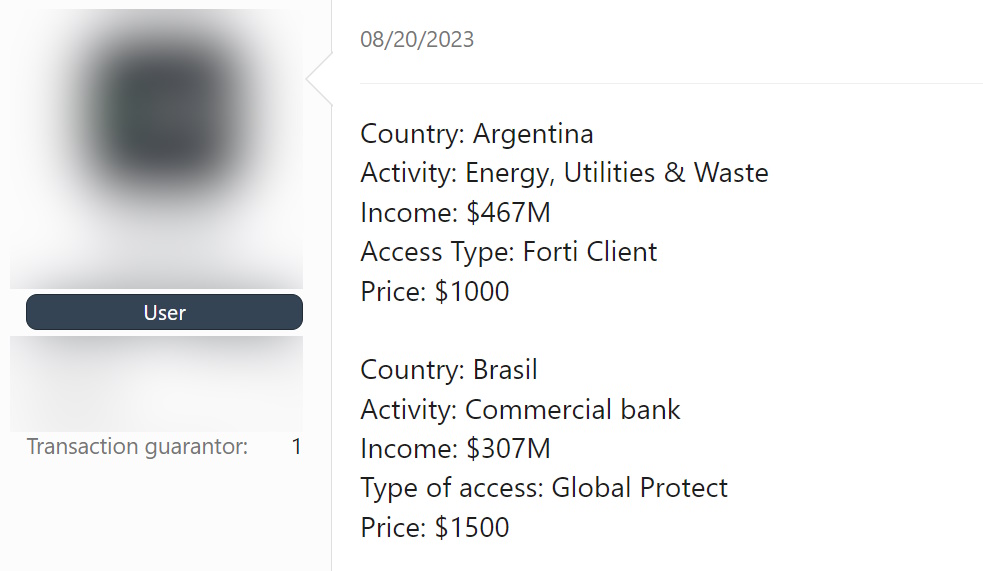

Большая часть сообщений в дарквебе (70%) содержат объявления о продаже или покупке доступа в инфраструктуру организаций. Пятая часть (22%) объявлений связаны с покупкой, продажей или раздачей баз данных с конфиденциальной информацией. Новости о взломе ресурсов составляют около 6% сообщений.

Чаще всего в дарквебе продаются доступы к сетям организаций финансового сектора, госучреждений, IT-компаний, промышленных предприятий и организаций сферы услуг. Базы данных, которые продаются на форумах или раздаются бесплатно, как правило, содержат информацию, утекшую из государственных учреждений, телекоммуникационных компаний, онлайн-магазинов и финансовых организаций.

Стоимость доступа зависит от нескольких факторов: от характеристик самой организации, например сферы деятельности и годового дохода, и от типа предлагаемого доступа и уровня привилегий учетной записи. В среднем стоимость оценивается в 600 долларов США. Дороже всего стоят учетные данные для подключения к инфраструктуре финансовых организаций: доступ к банку предлагается в среднем за 1400 долларов, а максимальная цена достигает 18 тысяч.

Социальная инженерия

Атаки с использованием социальной инженерии представляют собой одну из основных угроз для региона, как в отношении организаций, так и частных лиц. Например, шифровальщики проникали в корпоративные сети через электронную почту в 53% успешных атак. В отчете KPMG Fraud Outlook сообщается, что 32% респондентов из Латинской Америки отметили увеличение числа попыток фишинговых атак в 2022 году, а из отчета LATAM CISO Report: Cybersecurity Insights From Industry Leaders следует, что 88% руководителей ИБ считают различные формы социальной инженерии главной угрозой для компаний.

Исследования, проводимые компанией KnowBe4, показывают, что уровень осведомленности сотрудников в организациях Латинской Америки ниже по сравнению с другими регионами: так, 41% пользователей не может распознать фишинговую атаку. То есть четверо из десяти сотрудников могут загрузить и запустить вложение из фишингового письма, перейти по вредоносной ссылке или передать злоумышленникам учетные данные. В остальных регионах этот показатель не превышает 35%.

Частные лица подвергаются атакам с применением социальной инженерии через социальные сети и мессенджеры, рассылки в электронной почте, но чаще всего — при посещении фишинговых или скомпрометированных сайтов (58%). Больше всего фишинговых сайтов наблюдается в бразильском сегменте. По данным SocRadar, с октября 2022 года по октябрь 2023 года было зарегистрировано более 2600 потенциальных фишинговых доменов с целью подделки сайтов бразильских организаций. В отчете Brazilian Public Security Yearbook сообщается, что количество случаев онлайн-мошенничества в 2022 году увеличилось на 66%. В остальных странах региона угроза также актуальна: за тот же период около 1000 фишинговых доменов были зарегистрированы в Колумбии, более 800 — в Аргентине, более 500 — в Мексике и Перу. В основном злоумышленники имитируют сайты криптовалютных бирж, финансовых организаций и государственных услуг.

В мае 2023 года исследователи выявили масштабную фишинговую кампанию, нацеленную на частных лиц и организации в Мексике. Злоумышленники отправляли пользователям письма с вложением, имитирующим налоговую квитанцию формата CFDI, принятого в Мексике. При открытии вложения на устройство пользователя загружалось вредоносное ПО, способное перехватывать учетные данные для доступа к банковским аккаунтам. Как полагают эксперты, эта кампания началась еще в 2021 году, и за последние два года злоумышленники обманули более 4000 жертв на сумму свыше 55 миллионов долларов.

Банковские трояны

Банковские трояны представляют опасность в первую очередь для частных лиц в Латинской Америке; эти вредоносы составляют треть (32%) от всего используемого ВПО. В регионе распространяются множество банковских троянов, например BBTok, GoatRAT, PixBankBot, Grandoreiro. Особенно подвержены атакам жители Бразилии и Мексики; вероятно, эти страны представляют для злоумышленников больший интерес из-за численности населения и широкого использования онлайн-банкинга.

В сентябре 2023 года в Латинской Америке начал распространяться банковский троян BBTok, который нацелен на жителей Мексики и Бразилии. Вредонос воспроизводит интерфейсы более чем 40 мексиканских и бразильских банков, в том числе Citibank, Scotibank, Banco Itaú и HSBC. Это позволяет злоумышленникам обмануть пользователя — заставить его ввести код двухфакторной аутентификации для доступа к банковскому аккаунту и таким образом перехватить контроль над аккаунтом. Кроме того, вредонос может похищать номера платежных карт.

В Бразилии атаки в последнее время направлены на систему моментальных платежей PIX. Например, троян GoatRAT нацелен на пользователей трех бразильских банков: Nubank, Banco Inter и PagBank. Этот троян может перехватывать ключ PIX, который необходим для осуществления денежных переводов, и похищать деньги с банковского счета жертвы.

Утечки данных

По данным IBM, средняя сумма ущерба от утечки информации в странах Латинской Америки за год выросла на 32% и на начало 2023 года составила 3,69 миллиона долларов. Наибольшее количество атак, которые привели к утечке данных, приходится на госсектор (27%), промышленность (15%), финансовые организации (10%), ритейл (10%) и образовательные учреждения (7%).

В атаках на организации злоумышленники в первую очередь похищали персональные данные (40% от общего объема украденной информации) и сведения, содержащие коммерческую тайну (21%). Чаще всего персональные данные граждан утекали из систем госучреждений, финансовых и образовательных организаций. Причиной утечек данных в организациях становились в основном атаки вымогателей, которые требовали выкуп за неразглашение украденных сведений. Атаки на частных лиц приводили к краже учетных и персональных данных (38% и 25% соответственно) и данных платежных карт (25%).

Злоумышленники могут продавать скомпрометированные данные на теневых рынках или выкладывать их в открытый доступ. Например, данные аргентинского госпиталя Garrahan, пострадавшего от кибератаки в 2022 году, были выставлены на продажу в дарквебе за 1500 долларов.

Среди баз данных, которые можно найти в дарквебе, 28% были похищены из госучреждений, 20% — из IT-компаний, 8% — из финансовых организаций.

Заключение и рекомендации

В странах Латинской Америки за последние годы произошел ряд атак, которые повлияли на функционирование критически важных отраслей и даже целого государства. Регион оказался наименее подготовленным к кибергурозам по ряду причин, связанных с экономическими и социальными факторами, а также с быстрым внедрением цифровых технологий без обеспечения необходимой защиты. Мы полагаем, что сотрудничество между странами, инвестиции в безопасность, политическая поддержка изменений и повышение уровня образования — это основные шаги, которые следует предпринять, и предлагаем ряд мер, направленных на повышение кибербезопасности отдельных организаций, отраслей и всего региона.

Рекомендации для государств

Принятие национальных стратегий в области информационной безопасности

Лишь часть стран Латинской Америки приняли национальные стратегии в области ИБ. Хотя само по себе принятие стратегии не гарантирует повышения уровня защищенности, эти документы задают вектор развития и показывают важность кибербезопасности на уровне государства. Необходимо разрабатывать, внедрять и своевременно обновлять национальные политики и стратегии в области кибербезопасности с участием широкого круга заинтересованных сторон. Процесс разработки стратегии должен иметь необходимый бюджет и политическую поддержку для обеспечения эффективной координации и понятного распределения ответственности.

Национальная стратегия ИБ должна включать оценку угроз, содержать четко определенные цели и задачи, направленные на их достижение. В разработку стратегии нужно вовлекать представителей правительственных организаций, бизнеса, сектора кибербезопасности. Проекты стратегии должны проходить через публичное общественное обсуждение.

Унификация законодательства в области кибербезопасности и защиты персональных данных

Желательно рассмотреть возможность унификации стандартов по кибербезопасности среди стран региона для более эффективного взаимодействия между государствами либо предусмотреть общие механизмы международного сотрудничества и обмена информацией о международных киберугрозах.

Законодательство в области кибербезопасности и защиты данных должно регулярно обновляться, чтобы соответствовать актуальным киберугрозам и успевать за развитием технологий. Законодательство должно способствовать эффективной координации между различными правоохранительными органами и органами безопасности.

Защита критической информационной инфраструктуры

Государства должны определить недопустимые события на уровне отраслей и страны. Такой подход позволит эффективно распределять ресурсы для обеспечения защиты наиболее важных систем. В первую очередь необходимо рассмотреть инфраструктуру таких секторов, как государственные предприятия, промышленность, финансового сектора, а также других отраслей, критически важных для экономики и национальной безопасности, например электронной коммерции, сельского хозяйства. При этом необходимо учитывать скорость цифровой трансформации в стране и уровень зрелости ИБ.

Создание национальных и отраслевых центров по реагированию на киберинциденты и совершенствование механизмов взаимодействия с организациями

Национальные команды по реагированию на киберинциденты отвечают за мониторинг угроз и помощь организациям в восстановлении после серьезных кибератак. Создание таких структур должно быть приоритетной задачей при реализации стратегии национальной безопасности и безопасности критической инфраструктуры. В 2023 году только 24 страны региона имели национальные CERT/CSIRT. Странам, в которых такие структуры уже существуют, следует создать отраслевые CERT и сотрудничать для поддержки создания региональных центров реагирования. Также следует учитывать, что механизмы уведомления об инцидентах могут быть недостаточно понятными для специалистов по безопасности. Необходимо разработать четкие и прозрачные механизмы уведомления о киберинцидентах, происходящих в организациях, прилагать усилия к повышению доверия к национальным CERT и взаимодействию с государственными структурами. Улучшенный обмен информацией между организациями и центрами кибербезопасности может помочь предотвращать атаки и своевременно реагировать на новые угрозы.

Реагирование на киберугрозы должно быть интегрировано в общую стратегию по защите и восстановлению критической национальной инфраструктуры.

Повышение уровня осведомленности и поддержка образования в области ИБ

Государства должны инвестировать в кампании по информированию общественности об актуальных угрозах и защите от них. В регионе, как и во всем мире, наблюдается нехватка квалифицированных специалистов по кибербезопасности, поэтому популяризация этой области и связанных с ней профессий, развитие образовательных программ в учебных заведениях должна быть в приоритете у государства.

Международная кооперация

Киберпреступность давно вышла за пределы границ одного государства, поэтому для стран крайне важно сотрудничать друг с другом в борьбе с киберугрозами. Обмениваясь информацией, ресурсами и экспертизой, страны могут коллективно укреплять свои защитные меры и снижать риски, исходящие от киберпреступников из разных юрисдикций. Национальные стратегии по кибербезопасности должны включать в себя задачи по развитию международных отношений в области ИБ.

Рекомендации для бизнеса

Определение недопустимых для бизнеса событий и критически важных активов

Для обеспечения киберустойчивости компаниям в первую очередь необходимо провести анализ основных рисков и составить перечень недопустимых событий, которые могут нанести существенный ущерб их деятельности. Этот шаг позволит определить критически важные активы и сосредоточиться на защите самых ценных ресурсов. Следует разработать стратегию для предотвращения недопустимых событий, включая необходимые меры безопасности и мониторинг сетевой активности с использованием современных средств защиты.

Мониторинг и реагирование на киберугрозы

Системы мониторинга и обнаружения инцидентов необходимы, чтобы своевременно реагировать на потенциальные угрозы и атаки. С этой целью рекомендуется использовать SIEM-системы, которые собирают и анализируют информацию о событиях безопасности из различных источников в реальном времени. Если использовать их совместно с решениями XDR, которые обеспечивают централизованное обнаружение угроз и реагирование на них, а также решениями NTA, которые анализируют сетевой трафик, — это позволит повысить эффективность защиты, обнаруживать атаки на ранних стадиях и обеспечивать быструю реакцию на угрозы, снижая риски для организации.

Оценка эффективности кибербезопасности

Следует регулярно проводить практическую проверку эффективности принятых мер кибербезопасности, чтобы оценить работоспособность стратегии и средств защиты. Особое внимание рекомендуется уделять верификации недопустимых для организации событий.

Кроме того, стоит рассмотреть участие в программах bug bounty, которые позволяют привлечь внешних исследователей безопасности для поиска новых уязвимостей. Такие программы помогут обнаружить и устранить уязвимости до того, как они будут использованы злоумышленниками.

Обучение сотрудников и развитие специалистов по ИБ

Важно обучать сотрудников основам кибербезопасности и проводить тренинги, чтобы повысить осведомленность об актуальных угрозах и укрепить навыки защиты от социальной инженерии.

Для эффективной борьбы с киберугрозами организациям следует инвестировать в развитие своих специалистов по ИБ. Регулярное обучение и сертификация сотрудников в области кибербезопасности помогут улучшить их знания и навыки, а также обеспечат компании экспертную поддержку в предотвращении кибератак и реагировании на них. Одним из наиболее эффективных способов тренировки является участие в киберучениях на специализированных площадках, где специалисты по ИБ могут отработать навыки распознавания техник атак и противодействия им.

Методология

Данные и выводы, представленные в этом отчете, основаны на собственной экспертизе Positive Technologies, а также анализе общедоступных ресурсов, включая публикации правительственных и международных организаций, научно-исследовательские работы и отраслевые доклады.

По нашей оценке, большинство кибератак не предается огласке из-за репутационных рисков. В связи с этим подсчитать точное число угроз не представляется возможным даже для организаций, занимающихся расследованием инцидентов и анализом действий хакерских групп. Наше исследование проводится с целью обратить внимание организаций и обычных граждан, интересующихся современным состоянием информационной безопасности, на наиболее актуальные методы и мотивы кибератак, а также с целью выявить основные тенденции в изменении ландшафта киберугроз.

В нашем отчете каждая массовая атака (в ходе которой злоумышленники проводят, например, фишинговую рассылку на множество адресов) рассматривается как одна отдельная, а не как несколько атак. Термины, которые мы используем в исследовании, приведены в глоссарии на сайте Positive Technologies.